كيفية تثبيت منصة عربة التسوق LiteCart على أوبونتو 16.04

LiteCart عبارة عن منصة سلة تسوق مجانية ومفتوحة المصدر مكتوبة بلغة PHP و jQuery و HTML 5. وهي عبارة عن برنامج بسيط وخفيف الوزن وسهل الاستخدام للتجارة الإلكترونية

Let's Encrypt هي مرجع مصدق (CA) يوفر شهادات SSL مجانية مع عميل مؤتمت. باستخدام شهادة Let's Encrypt SSL ، يمكنك تشفير حركة المرور بين موقعك على الويب وزوارك. العملية بأكملها بسيطة ، ويمكن أن تكون التجديدات مؤتمتة. لاحظ أيضًا أن تثبيت الشهادات أو تجديدها لا يسبب أي تعطل.

في هذا البرنامج التعليمي ، سنستخدم Certbot للحصول على شهادة SSL وتثبيتها وتجديدها تلقائيًا. يتم تطوير Certbot بنشاط من قبل مؤسسة Electronic Frontier Foundation (EFF) وهو العميل الموصى به لـ Let's Encrypt.

للحصول على شهادة Let's Encrypt SSL ، يجب عليك تثبيت عميل Certbot على الخادم الخاص بك.

أضف المستودع. اضغط على ENTERالمفتاح عند مطالبتك بالقبول.

add-apt-repository ppa:certbot/certbot

تحديث قائمة الحزمة.

apt-get update

تابع بتثبيت Certbot وحزمة Nginx الخاصة بـ Certbot.

apt-get -y install python-certbot-nginx

يقوم Certbot تلقائيًا بتكوين SSL لـ Nginx ، ولكن للقيام بذلك ، يحتاج إلى العثور على كتلة الخادم في ملف تكوين Nginx. يتم ذلك عن طريق مطابقة server_nameالتوجيه في ملف التكوين مع اسم المجال الذي تطلب شهادة.

إذا كنت تستخدم ملف التكوين الافتراضي ، فقم /etc/nginx/sites-available/defaultبفتحه باستخدام محرر نصوص مثل nanoالبحث عن server_nameالتوجيه. استبدل الشرطة السفلية _باسم (أسماء) النطاق الخاصة بك:

nano /etc/nginx/sites-available/default

بعد تحرير ملف التكوين ، server_nameيجب أن يبدو التوجيه كما يلي. في هذا المثال ، أفترض أن نطاقك هو example.com وأنك تطلب شهادة لـ example.com و www.example.com.

server_name example.com www.example.com;

تابع بالتحقق من بنية تعديلاتك.

nginx -t

إذا كانت الصيغة صحيحة ، أعد تشغيل Nginx لاستخدام التكوين الجديد. إذا تلقيت أي رسائل خطأ ، فأعد فتح ملف التكوين وتحقق من وجود أي أخطاء إملائية ، ثم حاول مرة أخرى.

systemctl restart nginx

سيحصل الأمر التالي على شهادة لك. قم بتحرير تكوين Nginx لاستخدامه ، وأعد تحميل Nginx.

certbot --nginx -d example.com -d www.example.com

يمكنك أيضًا طلب شهادة SSL للنطاقات الإضافية. ما عليك سوى إضافة -dخيار " " عدة مرات كما تشاء.

certbot --nginx -d example.com -d www.example.com -d example.net -d example.net

في حال كنت ترغب فقط في الحصول على الشهادة من Let's Encrypt بدون تثبيتها تلقائيًا ، يمكنك استخدام الأمر التالي. يؤدي ذلك إلى إجراء تغييرات مؤقتة على تكوين Nginx الخاص بك للحصول على الشهادة وتعيدها بمجرد تنزيل الشهادة.

certbot --nginx certonly -d example.com -d www.example.com

إذا كنت تقوم بتشغيل Certbot للمرة الأولى ، فستتم مطالبتك بإدخال عنوان بريد إلكتروني والموافقة على شروط الخدمة. سيتم استخدام عنوان البريد الإلكتروني هذا للتجديد وإشعارات الأمان. بمجرد تقديم عنوان بريد إلكتروني ، سيطلب Certbot شهادة من Let's Encrypt ويدير تحديًا للتحقق من أنك تتحكم في المجال المعني.

إذا كان يمكن لـ Certbot الحصول على شهادة SSL ، فسوف يسألك عن الطريقة التي تريد بها تكوين HTTPSإعداداتك. يمكنك إما إعادة توجيه الزوار الذين يزورون موقعك على الويب عبر اتصال غير آمن أو السماح لهم بالوصول إليه عبر الاتصال غير الآمن. يجب تمكين هذا عادةً لأنه يضمن وصول الزوار فقط إلى الإصدار المحمي بواسطة SSL من موقع الويب الخاص بك. حدد اختيارك ، ثم اضغط ENTER.

Please choose whether or not to redirect HTTP traffic to HTTPS, removing HTTP access.

-------------------------------------------------------------------------------

1: No redirect - Make no further changes to the webserver configuration.

2: Redirect - Make all requests redirect to secure HTTPS access. Choose this for

new sites, or if you're confident your site works on HTTPS. You can undo this

change by editing your web server's configuration.

-------------------------------------------------------------------------------

Select the appropriate number [1-2] then [enter] (press 'c' to cancel):

أخيرًا ، سيؤكد Certbot نجاح العملية ومكان تخزين الشهادات الخاصة بك. يتم الآن تنزيل وتثبيت شهاداتك.

نظرًا لأن Let's Encrypt هي مرجع مصدق مجاني ولتشجيع المستخدمين على أتمتة عملية التجديد ، فإن الشهادات صالحة لمدة 90 يومًا فقط. سيتولى Certbot تجديد الشهادات تلقائيًا. يفعل ذلك عن طريق الجري certbot renewمرتين في اليوم عبر systemd.

يمكنك التحقق من أن التجديد التلقائي يعمل عن طريق تشغيل هذا الأمر.

certbot renew --dry-run

يمكنك أيضًا تجديد شهادتك يدويًا في أي وقت عن طريق تشغيل الأمر التالي.

certbot renew

تحصل الأوامر أعلاه على شهادة SSL وتثبيتها بتهيئة مناسبة لمعظم الحالات. إذا كنت ترغب في تنفيذ إجراءات أمان متقدمة لموقعك على الويب ، يمكنك استخدام الأمر التالي للحصول على الشهادة.

certbot --nginx --rsa-key-size 4096 --must-staple -d example.com -d www.example.com

و --rsa-key-size 4096يستخدم مفتاح RSA 4096 بت بدلا من 2048 بت الرئيسية، والتي هي أكثر أمنا. الجانب السلبي لهذا هو أن المفتاح الأكبر ينتج عنه زيادة طفيفة في الأداء. بالإضافة إلى ذلك ، قد لا تدعم المستعرضات والأجهزة القديمة مفاتيح RSA 4096 بت.

و --must-stapleيضيف تمديد التيلة OCSP بد للشهادة وتكوين إنجن إكس لOCSP التدبيس. يسمح هذا الملحق للمتصفحات بالتحقق من أن شهادتك لم يتم إبطالها ويمكن الوثوق بها. ومع ذلك ، لا تدعم جميع المتصفحات هذه الميزة.

LiteCart عبارة عن منصة سلة تسوق مجانية ومفتوحة المصدر مكتوبة بلغة PHP و jQuery و HTML 5. وهي عبارة عن برنامج بسيط وخفيف الوزن وسهل الاستخدام للتجارة الإلكترونية

NFS هو نظام ملفات قائم على الشبكة يسمح لأجهزة الكمبيوتر بالوصول إلى الملفات عبر شبكة الكمبيوتر. يوضح هذا الدليل كيف يمكنك فضح المجلدات عبر NF

استخدام نظام مختلف؟ Matomo (Piwik سابقًا) هو نظام أساسي مفتوح المصدر للتحليلات ، وهو بديل مفتوح لبرنامج Google Analytics. مصدر Matomo مستضاف

TeamTalk هو نظام مؤتمرات يتيح للمستخدمين إجراء محادثات صوتية / مرئية عالية الجودة ، والدردشة النصية ، ونقل الملفات ، ومشاركة الشاشات. أنا

استخدام نظام مختلف؟ مقدمة تعد CyberPanel واحدة من أولى لوحات التحكم في السوق مفتوحة المصدر وتستخدم OpenLiteSpeed. ما هذا

Ruby on Rails هو إطار عمل شهير لـ Ruby تم تطويره لزيادة إنتاجية المبرمجين. ومع ذلك ، الحصول على الجواهر والتبعيات المختلفة ر

يوفر Vultr عدة طرق مختلفة للوصول إلى VPS لتكوين وتثبيت واستخدام. بيانات اعتماد الوصول بيانات اعتماد الوصول الافتراضية لـ VPS الخاص بك

استخدام نظام مختلف؟ Brotli هو طريقة ضغط جديدة مع نسبة ضغط أفضل من GZIP. تتم استضافة رمز المصدر الخاص به علنًا على Githu هذا

استخدام نظام مختلف؟ OpenNMS عبارة عن منصة إدارة شبكة مفتوحة المصدر على مستوى المؤسسات يمكن استخدامها لمراقبة وإدارة العديد من الأجهزة

مقدمة: التأليف والإصدار الموزع على الويب (WebDAV) هو امتداد HTTP يوفر إطار عمل لإنشاء الملفات وتعديلها عن بُعد على

مقدمة يتميز MySQL بميزة رائعة تعرف باسم طرق العرض. المشاهدات هي استعلامات مخزنة. اعتبرها اسمًا مستعارًا لاستعلام طويل. في هذا الدليل ،

استخدام نظام مختلف؟ Omeka Classic 2.4 CMS هو نظام نشر رقمي مجاني ومفتوح المصدر ونظام إدارة المحتوى (CMS) لمشاركة الصور الرقمية

استخدام نظام مختلف؟ DokuWiki هو برنامج ويكي مفتوح المصدر مكتوب بلغة PHP ولا يتطلب قاعدة بيانات. يقوم بتخزين البيانات في ملفات نصية. DokuWik

ستعلمك هذه المقالة كيفية إعداد سجن سريع على دبيان. أفترض أنك تستخدم Debian 7.x. إذا كنت تقوم بتشغيل دبيان 6 أو 8 ، فقد يعمل هذا ، ولكن

مقدمة طريقة سهلة لإعداد خادم VPN على دبيان هي PiVPN. PiVPN هو أداة تثبيت وغلاف لـ OpenVPN. يخلق أوامر بسيطة لك

استخدام نظام مختلف؟ مقدمة تعد CyberPanel واحدة من أولى لوحات التحكم في السوق مفتوحة المصدر وتستخدم OpenLiteSpeed. ما هذا

استخدام نظام مختلف؟ Ghost هي منصة تدوين مفتوحة المصدر اكتسبت شعبية بين المطورين والمستخدمين العاديين منذ عام 201

RockMongo هي أداة إدارة MongoDB على الويب تشبه أداة إدارة MySQL: phpMyAdmin. سيغطي هذا البرنامج التعليمي عملية التثبيت

Lets Chat هو تطبيق دردشة مفتوح المصدر مصمم لتوفير خدمة الرسائل ذاتية الاستضافة للفرق الصغيرة. يعتمد Lets Chat على NodeJS و MongoDB

استخدام نظام مختلف؟ Taiga هو تطبيق مجاني ومفتوح المصدر لإدارة المشاريع. على عكس أدوات إدارة المشاريع الأخرى ، يستخدم Taiga زيادة

نظرة ثاقبة على 26 أسلوبًا لتحليل البيانات الضخمة: الجزء الأول

يعرف الكثير منكم أن Switch سيصدر في مارس 2017 وميزاته الجديدة. بالنسبة لأولئك الذين لا يعرفون ، قمنا بإعداد قائمة بالميزات التي تجعل "التبديل" "أداة لا غنى عنها".

هل تنتظر عمالقة التكنولوجيا للوفاء بوعودهم؟ تحقق من ما تبقى دون تسليم.

اقرأ المدونة لمعرفة الطبقات المختلفة في بنية البيانات الضخمة ووظائفها بأبسط طريقة.

اقرأ هذا لمعرفة مدى انتشار الذكاء الاصطناعي بين الشركات الصغيرة وكيف أنه يزيد من احتمالات نموها ومنح منافسيها القدرة على التفوق.

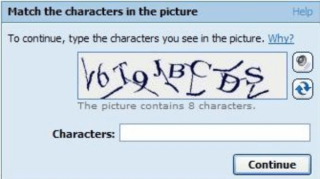

لقد أصبح حل CAPTCHA صعبًا جدًا على المستخدمين في السنوات القليلة الماضية. هل ستكون قادرة على أن تظل فعالة في اكتشاف البريد العشوائي والروبوتات في المستقبل القريب؟

مع تطور العلم بمعدل سريع ، واستلام الكثير من جهودنا ، تزداد أيضًا مخاطر تعريض أنفسنا إلى تفرد غير قابل للتفسير. اقرأ ، ماذا يمكن أن يعني التفرد بالنسبة لنا.

ما هو التطبيب عن بعد والرعاية الصحية عن بعد وأثره على الأجيال القادمة؟ هل هو مكان جيد أم لا في حالة الوباء؟ اقرأ المدونة لتجد طريقة عرض!

ربما سمعت أن المتسللين يكسبون الكثير من المال ، لكن هل تساءلت يومًا كيف يجنون هذا النوع من المال؟ دعنا نناقش.

أصدرت Apple مؤخرًا macOS Catalina 10.15.4 تحديثًا تكميليًا لإصلاح المشكلات ولكن يبدو أن التحديث يتسبب في المزيد من المشكلات التي تؤدي إلى إنشاء أجهزة macOS. قراءة هذه المادة لمعرفة المزيد