إصلاح: التطبيقات غير المثبتة تستمر في الظهور مرة أخرى على ويندوز 11

إذا استمرت التطبيقات والبرامج غير المثبتة في الظهور مرة أخرى على شريط المهام، يمكنك تحرير ملف XML لتعديل التخطيط وإزالة الأسطر المخصصة.

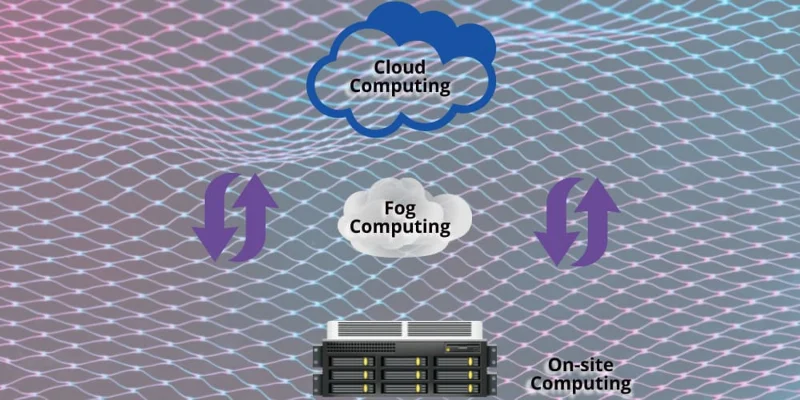

تقنية الضباب الحاسوبي هي تقنية ناشئة تعمل على ربط الفجوة بين الحوسبة السحابية وحوسبة الحافة. وهي في الأساس شبكة لامركزية من البنية التحتية للحوسبة أو عمليات معالجة البيانات.

تم صياغة مصطلح "الضباب الحاسوبي" في عام 2012 بواسطة شركة سيسكو، التي تعاونت أيضًا مع إنتل ومايكروسوفت وARM هولدينغز وديل لتشكيل اتحاد OpenFog في عام 2015. حاليًا، أصبحت تقنية الضباب الحاسوبي اسمًا مشهورًا في الصناعات التي تحتاج إلى معالجة البيانات بسرعة عالية. كما تُعرف تقنية الضباب الحاسوبي أيضًا بـ "الضباب" و"شبكات الضباب".

المحتويات

إذا كانت أعمالك تتطلب تحليل البيانات بسرعة عالية وأمان قوي، فإن حوسبة الحافة هي الخيار المناسب لك. ومع ذلك، إذا لم يكن جهاز حوسبة الحافة قادرًا على معالجة حجم البيانات التي يتم إنتاجها في الموقع، تحتاج إلى اللجوء إلى شبكة الضباب.

يحتوي الضباب الحاسوبي على بنية تحتية للحوسبة حيث يتم إجراء حساب البيانات والتحليل والتطبيقات بين مصدر البيانات والسحابة. إنه يقرب قوة السحابة من جهاز جمع البيانات.

تستخدم عمليات التصنيع المدعومة من IoT، وأنظمة الأمان، وأتمتة المنازل الضباب الحاسوبي من أجل سرعة المعالجة وفعالية التكلفة. هذه الشبكة تتمتع بسعة تخزين وقدرة معالجة وتطبيقات تحليلية. مع مجموعة التعليمات الصحيحة، تذهب البيانات المجمعة مباشرة إلى بنية تحتية للضباب الحاسوبي تقع بالقرب من جهاز IoT أو الحساسات.

إنها نفس المكان الذي يقع فيه نظام حوسبة الحافة. في الحالات التي لا يمكن فيها لحوسبة الحافة معالجة البيانات، تقوم بإرسال البيانات المجمعة إلى الضباب الحاسوبي. عند استلامها، سيقوم الشبكة الضبابية بمعالجة البيانات ومشاركة التحليل مع أنظمة IoT. ثم، ستقوم بإرسال البيانات المعالجة إلى السحابة للأرشفة.

نظرًا لأن الشركات المختلفة في مجال IoT تُعد نظام الضباب الحاسوبي بشكل مختلف، قد تصادف هياكل متنوعة في نظام الشبكات الضبابية. هنا، إليك نظرة على المكونات الشائعة في بنية الضباب الحاسوبي القياسية:

اقرأ أيضًا: ما هو NVMe عبر TCP (NVMe/TCP)

تتمثل طريقة عمل الشبكات الضبابية في ما يلي:

اقرأ أيضًا: ما هو الكلاستر؟

يعد الضباب الحاسوبي الخيار الصحيح للشركات حيث يعني زمن الوصول الكثير أو يكون في غاية الأهمية. هنا، يتم تحليل البيانات بالقرب من مصدر البيانات. وبالتالي، فإنه يوفر زمن وصول أدنى مقارنةً بالتقنيات الأخرى.

خذ على سبيل المثال توزيع الطاقة والصناعات الصحية، حيث كل ثانية ذات قيمة. في هذه الحالات، يمكن للضباب الحاسوبي تنبيهك بسرعة أكبر من التقنيات الأخرى بحيث يتم فقدان وقت أقل في العملية.

تحتاج البيانات التي تُنتجها أجهزة IoT إلى أعلى درجات الحماية ضد الوصول غير المصرح به من مجرمي الإنترنت. في الضباب الحاسوبي، يمكنك مراقبة عقد الضباب وضمان حمايتها باستخدام نفس السياسات والضوابط التي تستخدمها لمحيط تكنولوجيا المعلومات الباقي. كل هذا يضمن أن تظل البيانات آمنة أثناء النقل وفي الوضع الساكن.

يتم تحديد استخدام نطاق الشبكة في الضباب الحاسوبي لأن تحليل البيانات هنا لا يحتاج إلى نقل البيانات إلى خادم سحابي. علاوة على ذلك، فإنه يقلل من اعتماد الشركات على الإنترنت للتحليل.

بينما تولد الأجهزة المتصلة البيانات بشكل مستمر التي تحتاج إلى تحليل، يتم إجراء معظم التحليل في أقرب نقطة. لذا، فإن كمية محدودة فقط من البيانات تحتاج إلى النقل.

يعد الضباب الحاسوبي أيضًا جيدًا جدًا في ضمان خصوصية البيانات. تجد الشركات التي تتعامل مع المعلومات الشخصية والبيانات الحيوية أن الضباب الحاسوبي مفيد. هنا، يتم تحليل جميع البيانات الحساسة محليًا تحت إشراف صارم من فريق تكنولوجيا المعلومات الذي يقدم الدعم الضروري للجهاز.

ومع ذلك، يتم نقل مجموعات البيانات التي تتطلب مستويات أعلى من التحليل إلى خادم السحابة. ومع ذلك، فإن البيانات المعالجة في هذا الشكل من الحوسبة تعتبر أكثر أمانًا بالمقارنة.

يشمل المفهوم الكامل للضباب الحاسوبي نفقات أقل من الحوسبة السحابية. تعني الحاجة إلى نطاق ترددي أقل تقليص التكاليف التشغيلية. ترى الشركات التي تختار هذه النوعية من الحوسبة انخفاضًا في التكلفة العامة للشركة. نظرًا لأن هذه النوعية من الحوسبة تحتاج إلى نطاق ترددي أقل، فإن تكلفة التشغيل تتقلص بشكل كبير.

تحتاج أجهزة IoT في كثير من الأحيان إلى الأداء في ظروف بيئية صعبة. تقلل الشبكة الضبابية من الحاجة إلى نقل البيانات إلى خادم السحابة وبالتالي تحسن موثوقية البيانات حتى في هذه الظروف الصعبة.

يمكن للشركات التي تمارس الضباب الحاسوبي أيضًا الوصول إلى تحليلات البيانات في الوقت الحقيقي. لأنه ليس عليهم الانتظار طويلاً للحصول على تلك البيانات، يساعدهم ذلك في البقاء في المقدمة على منافسيهم.

خصوصًا تحتاج الشركات في مجال المال، والبنوك، والتصنيع، إلى بيانات التحليل من أجل اتخاذ القرارات الفورية. تستفيد هذه الأعمال من الضباب الحاسوبي بفضل سرعة نقل البيانات في الوقت الحقيقي.

تحدث تقنية الضباب الحاسوبي في موقع قريب من جهاز جمع البيانات. لذا، فإنه ليس من الممكن الوصول إليها من موقع بعيد.

ليس الضباب الحاسوبي خاليًا من المشاكل الأمنية. قد تتعرض لهجمات انتحال الهوية أو هجمات الرجل في المنتصف (MitM). نظرًا لأن مفهوم الضباب الحاسوبي لا يزال في مرحلة تطويره الأولى، فإن المطورين لا يزالون يبحثون في الثغرات الأمنية لسد الثغرات.

الضباب الحاسوبي هو نموذج حوسبة معقد حيث يأتي طبقة إضافية بين أنظمة التخزين ومعالجة البيانات. تحتاج إلى أجهزة أكثر تكلفة مثل أجهزة التوجيه، والبوابات، والمحاور، وما إلى ذلك. في النهاية، يصبح من الصعب توسيع نماذج الضباب الحاسوبي.

تابع معنا، ما هي الشبكة الحاسوبية؟

إذا استمرت التطبيقات والبرامج غير المثبتة في الظهور مرة أخرى على شريط المهام، يمكنك تحرير ملف XML لتعديل التخطيط وإزالة الأسطر المخصصة.

إزالة المعلومات المحفوظة من الملء التلقائي في فايرفوكس من خلال اتباع هذه الخطوات السريعة والبسيطة لأجهزة Windows وAndroid.

في هذا الدليل، نعرض لك كيفية إجراء إعادة ضبط برفق أو بقوة لجهاز Apple iPod Shuffle.

هناك العديد من التطبيقات الرائعة على جوجل بلاي والتي تجعلك ترغب في الاشتراك. بعد فترة من الوقت، ستحتاج إلى إدارة اشتراكاتك على جوجل بلاي.

البحث في جيبك أو محفظتك لإيجاد البطاقة المناسبة للدفع يمكن أن يكون فعلاً مزعجاً. في السنوات القليلة الماضية، طورت شركات متعددة حلول الدفع غير التلامسية.

عند حذف تاريخ تنزيلات أندرويد، فإنك تساعد في توفير المزيد من مساحة التخزين من بين أشياء أخرى. إليك الخطوات التي يجب اتباعها.

هذا الدليل سيظهر لك كيفية حذف الصور ومقاطع الفيديو من فيسبوك باستخدام جهاز الكمبيوتر أو أندرويد أو نظام iOS.

لقد قضينا بعض الوقت مع Galaxy Tab S9 Ultra، وهو يعتبر الجهاز المثالي للتوافق مع جهاز الكمبيوتر الذي يعمل بنظام Windows أو Galaxy S23. بينما يعد هذا الجهاز رائعًا، إلا أن نظام Android وOne UI من Samsung ليست مثالية.

كتم رسائل المجموعة النصية في اندرويد 11 للحفاظ على إشعارات تحت السيطرة لتطبيق الرسائل وواتساب وتيليجرام.

قم بمسح تاريخ شريط العنوان URL على فيرفكس واحتفظ بجلساتك خاصة من خلال اتباع هذه الخطوات السريعة والسهلة.