أهم 3 تهديدات للبرامج الضارة لنظام التشغيل Mac

هل تعرف عن هذه البرامج الضارة الثلاثة لنظام التشغيل Mac والتي تهدد أمنك الرقمي؟ اقرأ لمعرفة المزيد عن الانتشار الواسع لهذه العدوى وطريقة إغلاق دخولها.

هل تعرف عن هذه البرامج الضارة الثلاثة لنظام التشغيل Mac والتي تهدد أمنك الرقمي؟ اقرأ لمعرفة المزيد عن الانتشار الواسع لهذه العدوى وطريقة إغلاق دخولها.

قد يكون قرار الشراء بالاختيار من محطة العمل أو سطح المكتب أمرًا صعبًا. بينما يعتمد ذلك على كثافة العمل ، يمكن أن تكون ميزانيتك أيضًا عاملاً محددًا

تم إعداد Project Stream من Google ، والذي تم الإعلان عنه سابقًا الأسبوع الماضي ، لتغمر أصابع قدميه في الألعاب الاحترافية المتطورة. يمكنك لعب جميع ألعابك المفضلة على الإنترنت مجانًا! إليك كل ما تحتاج لمعرفته حول خدمة الألعاب المتطورة هذه.

ابق في مأمن من مواقع الويب الضارة باستخدام امتداد Tweaks Web Protection. اقرأ المقال واكتشف كيف يمكنك الحفاظ على سلامتك وتجنب مهاجمتك بالبرامج الضارة.

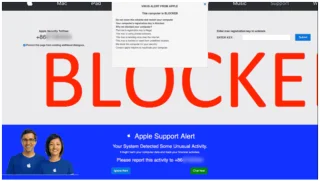

هل تتلقى تنبيهات الفيروسات الإباحية على جهاز Mac الخاص بك أثناء تصفح الإنترنت؟ أتساءل كيف تتعامل معها؟ لقد حصلت على تغطيتها. دعنا نتعلم طريقتين لكيفية حظر وإزالة تنبيهات الفيروسات الإباحية المزيفة على جهاز Mac الخاص بك.

هل تعتقد أن هناك keylogger على جهاز Mac الخاص بك؟ اقرأ هذا لتعرف كيف أنها تشكل تهديدًا كبيرًا لأمن mac وما يمكنك القيام به لحماية جهازك.

يتم استخدام SPF أو Sender Policy Framework كطريقة لمصادقة البريد الإلكتروني للمساعدة في منع انتحال البريد الإلكتروني. يمنع هذا الإعداد المهاجمين من استخدام المجال الخاص بك لإرسال رسائل بريد إلكتروني ضارة.

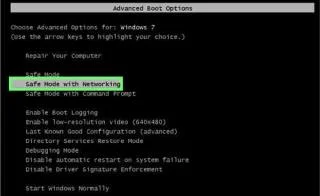

استهدفت Philadelphia Ransomware المستشفيات ومؤسسات الرعاية الصحية الأخرى التي تطلب عملات البيتكوين مقابل فدية. لتكون في مأمن من هجمات برامج الفدية ، يجب عليك تثبيت بعض أدوات مكافحة برامج الفدية الجيدة.

- بلغ عمر Google 21 عامًا اليوم. دعونا نتمنى ذلك ونقدر مساهمته في حياتنا اليومية. في هذه المقالة ، قمنا بإدراج 21 حقيقة ممتعة حول Google ، عملاق التكنولوجيا التي هي بالتأكيد حقائق أقل شهرة. المركزان الثالث عشر والرابع عشر هما المفضلان لدينا. تابع القراءة لمعرفة المزيد!

عام برامج الفدية: ملخص موجز

يربط Locky Ransomware بوسائل التواصل الاجتماعي لمهاجمة المستخدمين

اقرأ هذا لمعرفة كيفية إرسال الرسائل إلى الأعمال عبر خرائط Google ، الآن ليس فقط يمكنك الاتصال بالشركات ، بل يمكنك أيضًا إرسال رسالة وتقديم طلب أو حجز طاولة في مطعم باستخدام خرائط Google.

هل تتساءل عن كيفية إصلاح عناصر Avast Broken Registry؟ دعنا نفهم بشكل أساسي ما هي ملفات التسجيل ، وما هي عناصر التسجيل المعطلة وكيف يمكنك إصلاح عناصر التسجيل المعطلة هذه باستخدام مجموعة Avast Antivirus.

ستتلقى خرائط Google قريبًا تحديثًا جديدًا يعرض شوارع مضاءة جيدًا بخطوط صفراء مما يجعل التنقل ليلاً أكثر أمانًا.

قد ينتهك هذا القانون الجديد خصوصية بياناتك ، ولكن تطبيق بعض التغييرات في عادات التصفح قد يساعد في توفير ممر آمن لك.

اقرأ هذا لمعرفة ما هو بصمة المتصفح وكيف يعمل؟ تعرف أيضًا على الطرق التي يمكن استخدامها لمنعه.

ما الفرق بين المودم والراوتر؟ أيهما نحتاج إلى اتصال بالإنترنت؟ هنا في هذه المقالة ، نشرح الفرق بين المودم والموجه

أعلنت Google أنها ستسمح للمستخدمين بتتبع وحظر المواقع التي تستخدم ملفات تعريف الارتباط لتتبعها. هل هي مشكلة تتعلق بالخصوصية أم مجرد كشك من Google؟ اقرأ مسبقًا.

إذا كنت تعتقد أن بطارية الكمبيوتر المحمول ليست كافية ، فأنت لست وحدك. لا يمكنك زيادة السعة المادية ولكن يمكنك استخدام تطبيق توفير شحن البطارية في نظام التشغيل Windows 10.

ما هو نظام التشغيل الأكثر أمانًا لمستخدمي الإنترنت؟ هذا هو المصطلح الرئيسي المعاصر الذي يستخدمه مطورو أنظمة التشغيل ، وخاصة الثلاثة الكبار لزيادة قاعدة مستخدميهم. في هذه المقالة ، نناقش موثوقية الأمان عبر الإنترنت في نظام التشغيل. لقد حاولنا تسليط الضوء على المشكلة الحقيقية. واصل القراءة!

تريد أن تعرف كيف تتنقل بسهولة. إذا كانت الإجابة بنعم ، تحقق من هذه النصائح والحيل الرائعة لخرائط Google التي ستجعلك خبيرًا أثناء التنقل.

الذكاء الاصطناعي هو تقنية غيرت قواعد اللعبة ، ولديها القدرة على تغيير حياتنا اليومية. مع النطاق والتسارع الذي لم يختبره الناس من قبل ، يعمل الذكاء الاصطناعي على تشكيل مستقبل التعليم.

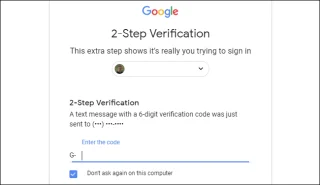

كانت Google حريصة جدًا على حماية حسابات المستخدمين من خلال المصادقة ذات العاملين. تعرف على كيفية قيام Google بصنع الهواتف المحمولة كمفتاح أمان لحساباتك.

احذر! برنامج Matrix Ransomware موجود لتشفير بيانات جهاز الكمبيوتر الخاص بك. سنحاول في هذه المدونة أن نتعرف على هذا العدو بشكل أفضل قليلاً وما يمكن القيام به للابتعاد عنه.

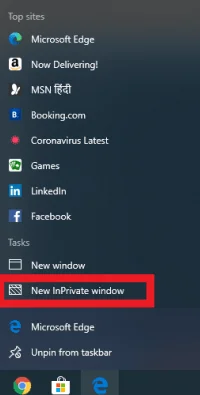

هل هناك طريقة واحدة فقط لاستخدام التصفح الخاص في Microsoft Edge. لا! تابع القراءة ، وأخبرك جيدًا ببعض الطرق الأكثر إثارة التي يمكنك من خلالها استخدام وضع Microsoft Edge InPrivate.

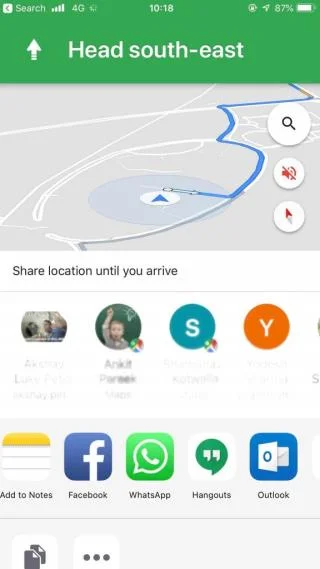

تتيح لك خرائط Google الآن مشاركة الموقع في الوقت الفعلي. اقرأ هذا لمعرفة كيفية مشاركة موقعك في الوقت الفعلي مع الأصدقاء والعائلة أثناء استخدام خرائط Google على جهاز iPhone أو Android.

هل تتطلع إلى زيادة الإنتاجية اليومية باستخدام ميزة الكتابة الصوتية في محرر مستندات Google؟ لكن ، لا يمكن أن أفهم كيفية المضي قدما في ذلك؟ فهم ميزة Text To Speech Google Docs هنا.

تقترب منا جميع أدوات Google Health الجديدة قريبًا لتحسين الخدمات الصحية والتوثيق والجوانب الصحية الصحيحة. اقرأ المقال لتعرف كيف.

تم الإعلان عن Google Duplex مرة أخرى في عام 2018 ، وهي تظهر لأول مرة اليوم. يمكنك الآن إجراء الحجوزات وحجز تذاكر السينما في مناطق الولايات المتحدة والمملكة المتحدة بمساعدة هذا المساعد المدعوم بالذكاء الاصطناعي. إليك كل ما تحتاج لمعرفته حول كيفية استخدام Google Duplex وما هو كل شيء.

هذه المقالة مع الإشارة إلى وضعها في الاعتبار أثناء البحث عن معلومات حول أحد أشهر محركات البحث ، Google. دائمًا ما يكون نوع المحتوى مهمًا وكذلك كيف يمكن أن يؤدي إلى فقدان معلوماتنا الشخصية والسرية. الق نظرة هنا.