Un amigo me dijo recientemente que recibió un correo electrónico de verificación de Apple que indicaba que se había agregado una nueva dirección de correo electrónico a su ID de Apple. La persona sabía que no había agregado ninguna dirección de correo electrónico y cuando inició sesión en su cuenta de Apple, no aparecía ningún otro correo electrónico que no fuera el suyo.

El amigo quería saber si se trataba de un correo electrónico de phishing o era legítimo, pero Apple lo envió incorrectamente. Bueno, terminó siendo un correo electrónico falso que intentaba que el usuario hiciera clic en un enlace para que ingresaran sus credenciales de ID de Apple. Afortunadamente, el amigo no hizo clic en el enlace, sino que abrió su navegador y escribió iCloud.com e inició sesión de esa manera.

Aunque este amigo recibió un correo electrónico de phishing, no todos los correos electrónicos de verificación son falsos. En este artículo, le mostraré cómo puede saber si el correo electrónico es falso o no y las mejores prácticas para verificar su cuenta si no está seguro.

Correos electrónicos de verificación

A pesar de que soy un tipo de TI y un fanático de la informática en general, todavía me engañan algunos correos electrónicos. Por ejemplo, la primera vez que recibí este correo electrónico de Google, me preocupaba que alguien intentara piratear mi cuenta.

La redacción de este correo electrónico hace que parezca que alguien creó una nueva cuenta de correo electrónico y de alguna manera la vinculó a mi cuenta. ¿Podrían intentar recuperar mi contraseña y enviarla a esta nueva dirección de correo electrónico? No estaba seguro, así que hice clic en el enlace en la parte inferior, que indica que si no creaste esta dirección de correo electrónico, puedes desvincularla de tu cuenta.

Probablemente no debería haber hecho clic en el enlace del correo electrónico, ya que en ese momento no sabía si era de Google o no. Afortunadamente para mí, lo fue y el correo electrónico fue inofensivo. Básicamente, cuando alguien crea una nueva cuenta de Gmail, debe agregar una dirección de correo electrónico de recuperación, que a veces se escribe mal y, por lo tanto, se envía a la persona equivocada. En cualquier caso, hay que estar atento antes de hacer clic en cualquier enlace de este tipo de correos electrónicos.

Cómo verificar si un correo electrónico es auténtico

Para verificar un correo electrónico como auténtico, debe mirar la dirección de correo electrónico de envío y también el encabezado del correo electrónico para estar realmente seguro. La capacidad de distinguir entre un correo electrónico real y uno falso también depende de su cliente de correo electrónico. Lo explicaré más abajo.

Por ejemplo, en la captura de pantalla anterior, puede ver que el correo electrónico se envió desde [email protected] . Esto debería confirmar que el correo electrónico es realmente de Google, ¿correcto? Bueno, eso depende. Si alguien configura un servidor de correo electrónico no autorizado, puede enviar un correo electrónico falso que muestre la dirección de envío como lo que [email protected]. Aunque pueden falsificar este aspecto, el resto no se puede falsificar.

Entonces, ¿cómo verifica que un correo electrónico se envíe realmente desde la fuente real y no desde otra persona? En términos simples, revisa el encabezado del correo electrónico. Aquí es también donde entra en juego el cliente de correo electrónico. Si está utilizando Gmail, puede verificar la fuente muy rápidamente simplemente haciendo clic en la flecha Mostrar detalles directamente debajo del nombre del remitente.

Las secciones importantes son enviado por correo , firmado por y cifrado . Dado que dice google.com para ambos campos, el correo electrónico es realmente de Google. Para cualquier correo electrónico que afirme provenir de un banco o una gran empresa, siempre debe tener los campos "Enviado por" y "Firmado por" . Un campo visible enviado por correo significa que el correo electrónico fue autenticado por SPF. Un campo firmado por visible significa que el correo electrónico fue firmado por DKIM. Por último, el correo electrónico casi siempre estará encriptado si se envía desde un banco o empresa importante.

Aunque estos campos aseguran que el correo electrónico fue verificado, debe asegurarse de que haya sido verificado por la misma empresa que supuestamente lo envió. Por ejemplo, dado que este correo electrónico es de Google, debería decir google.com para los dos campos, y así es. Algunos spammers se han vuelto inteligentes y firman y verifican sus propios correos electrónicos, pero no coincidirán con los de la empresa real. Echemos un vistazo a un ejemplo:

Como puede ver, este correo electrónico supuestamente es del banco ICICI, pero la dirección de correo electrónico arroja automáticamente dudas sobre la autenticidad del correo electrónico. En lugar de cualquier cosa relacionada con el nombre del banco, el dominio es seajin.chtah.com, que suena muy spam. El correo electrónico tiene los campos enviado por y firmado por, pero nuevamente, no es el dominio del banco. Por último, no hay encriptación en el correo electrónico, lo cual es muy turbio nuevamente.

Aquí hay otro correo electrónico donde hay un campo enviado por correo y fue encriptado, pero ciertamente no es de Microsoft. Como puede ver, el dominio no es Microsoft.com, sino un dominio inaudito. Cuando verifique los correos electrónicos, verifique siempre que la dirección de correo electrónico de envío sea de la empresa de la que cree que proviene, es decir, lo que [email protected] y que enviado por correo y firmado por sean de la última parte de la dirección de correo electrónico, es decir, paypal.com .

Veamos un ejemplo más, que puede ser un poco confuso.

Aquí tengo un correo electrónico de una empresa llamada Actiontec, pero es VIA actiontecelectronics.onmicrosoft.com . También está firmado por actiontecelectronics.onmicrosoft.com y ha sido encriptado. En este caso, significa que el correo electrónico lo envía un servicio de correo electrónico de un tercero, que no necesariamente se puede autenticar. En este caso, la empresa usa Office 365 para el correo electrónico de su empresa y por eso se envía desde ese dominio.

Aunque el correo electrónico anterior es legítimo, la información del encabezado no garantiza que el correo electrónico sea seguro. Su mejor opción aquí es asegurarse de que el servicio de correo electrónico de terceros también sea una gran empresa de buena reputación. En este caso, es de Microsoft. Por último, si alguien realmente está tratando de falsificar otra dirección de correo electrónico, Google probablemente podrá saberlo y darte una advertencia como esta:

O algo como esto:

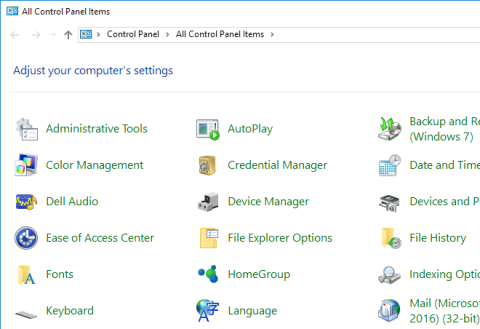

Si alguna vez recibe alguna de estas advertencias, entonces no debe confiar en los correos electrónicos en absoluto. Quizás se pregunte qué hacer si no está usando Gmail y si no está mirando el correo electrónico en el navegador web. Bueno, en esos casos, debe ver el encabezado completo del correo electrónico. Simplemente busque en Google el nombre de su proveedor de correo electrónico seguido de " ver encabezado de correo electrónico ". Por ejemplo, Google Outlook 2016 ve el encabezado del correo electrónico para obtener instrucciones para ese cliente.

Una vez que haga eso, querrá buscar los siguientes fragmentos de texto bajo el encabezado Resultados de autenticación :

spf=pass

dkim=pass

La línea spf es equivalente al campo enviado por en Gmail y dkim es equivalente a firmado por. Debería verse algo como esto:

Nuevamente, incluso si ambos elementos tienen PASS , debe asegurarse de que sea para el dominio real, no para el falso que el spammer puede estar usando. Si desea leer más sobre la autenticación de correo electrónico en Gmail, consulte estos enlaces a continuación:

https://support.google.com/mail/answer/180707?hl=en

https://support.google.com/mail/troubleshooter/2411000?hl=en&ref_topic=3395029

https://support.google.com/mail/answer/1311182?hl=en

Después de probar varios servicios, también es la razón por la que me quedo con Gmail en lugar de otros clientes de correo electrónico y por la que uso específicamente la interfaz web porque proporciona muchas más capas de protección que de otro modo no obtendrías.

Por último, debe acostumbrarse a ir al navegador y visitar manualmente un sitio web en lugar de hacer clic en el enlace del correo electrónico. Incluso si sabe que el correo electrónico es seguro, es una forma segura de saber que no está visitando un sitio web falso. Si hay un enlace en un correo electrónico en el que se debe hacer clic, asegúrese de verificar la URL en la barra de direcciones de su navegador antes de ingresar cualquier información de inicio de sesión u otra información confidencial. Si tiene alguna pregunta, no dude en comentar. ¡Disfrutar!