วิธีการติดตั้ง Directus 6.4 CMS บน CentOS 7 LAMP VPS

เรียนรู้วิธีการติดตั้ง Directus 6.4 CMS บน CentOS 7; ระบบการจัดการเนื้อหา Headless ที่มีความยืดหยุ่นสูงและปลอดภัย

Zabbix เป็นซอฟต์แวร์โอเพนซอร์สที่พร้อมใช้งานฟรีสำหรับองค์กรเพื่อตรวจสอบความพร้อมของระบบและส่วนประกอบเครือข่าย Zabbix สามารถตรวจสอบเซิร์ฟเวอร์นับพันเครื่องเสมือนหรือส่วนประกอบเครือข่ายพร้อมกัน Zabbix สามารถตรวจสอบเกือบทุกอย่างที่เกี่ยวข้องกับระบบเช่น CPU, หน่วยความจำ, พื้นที่ดิสก์และ IO, กระบวนการ, เครือข่าย, ฐานข้อมูล, เครื่องเสมือนและบริการเว็บ หากมีการให้การเข้าถึง IPMI แก่ Zabbix จะสามารถตรวจสอบฮาร์ดแวร์เช่นอุณหภูมิแรงดันไฟฟ้าและอื่น ๆ

สำหรับบทช่วยสอนนี้เราจะใช้192.0.2.1เป็นที่อยู่ IP สาธารณะของเซิร์ฟเวอร์ Zabbix และ192.0.2.2เป็นที่อยู่ IP สาธารณะของโฮสต์ Zabbix ซึ่งเราจะตรวจสอบจากระยะไกล โปรดตรวจสอบให้แน่ใจว่าได้แทนที่ที่อยู่ IP ตัวอย่างทั้งหมดด้วยที่อยู่ IP สาธารณะที่แท้จริงของคุณ

ปรับปรุงระบบฐานของคุณใช้คู่มือวิธีการปรับปรุง CentOS 7 เมื่อระบบของคุณอัปเดตแล้วให้ดำเนินการติดตั้งการอ้างอิงต่อ

เมื่อติดตั้ง Zabbix web มันจะสร้างการกำหนดค่าสำหรับ Apache โดยอัตโนมัติ

ติดตั้ง Apache เพื่อใช้ Zabbix front-end หรือ web UI

sudo yum -y install httpd

เริ่ม Apache และเปิดใช้งานให้เริ่มการบู๊ตอัตโนมัติ

sudo systemctl start httpd

sudo systemctl enable httpd

เพิ่มและเปิดใช้งานที่Remiเก็บเนื่องจากที่YUMเก็บเริ่มต้นมี PHP รุ่นเก่ากว่า

sudo rpm -Uvh http://rpms.remirepo.net/enterprise/remi-release-7.rpm

sudo yum -y install yum-utils

sudo yum-config-manager --enable remi-php71

ติดตั้ง PHP เวอร์ชันล่าสุดพร้อมกับโมดูลที่ Zabbix ต้องการ

sudo yum -y install php php-cli php-gd php-bcmath php-ctype php-xml php-xmlreader php-xmlwriter php-session php-sockets php-mbstring php-gettext php-ldap php-pgsql php-pear-Net-Socket

PostgreSQL เป็นระบบฐานข้อมูลเชิงวัตถุ คุณจะต้องเพิ่มที่เก็บ PostgreSQL ในระบบของคุณเนื่องจากที่เก็บ YUM เริ่มต้นมี PostgreSQL รุ่นเก่ากว่า

sudo rpm -Uvh https://download.postgresql.org/pub/repos/yum/9.6/redhat/rhel-7-x86_64/pgdg-centos96-9.6-3.noarch.rpm

ติดตั้งเซิร์ฟเวอร์ฐานข้อมูล PostgreSQL

sudo yum -y install postgresql96-server postgresql96-contrib

เริ่มต้นฐานข้อมูล

sudo /usr/pgsql-9.6/bin/postgresql96-setup initdb

initdb สร้างคลัสเตอร์ฐานข้อมูลใหม่ซึ่งเป็นกลุ่มของฐานข้อมูลที่จัดการโดยเซิร์ฟเวอร์เดียว

แก้ไขการpg_hba.confเปิดใช้งานการรับรองความถูกต้องโดยใช้ MD5

sudo nano /var/lib/pgsql/9.6/data/pg_hba.conf

ค้นหาบรรทัดต่อไปนี้และการเปลี่ยนแปลงpeerไปtrustและการidnetmd5

# TYPE DATABASE USER ADDRESS METHOD

# "local" is for Unix domain socket connections only

local all all peer

# IPv4 local connections:

host all all 127.0.0.1/32 idnet

# IPv6 local connections:

host all all ::1/128 idnet

เมื่ออัปเดตแล้วการกำหนดค่าควรมีลักษณะดังที่แสดงด้านล่าง

# TYPE DATABASE USER ADDRESS METHOD

# "local" is for Unix domain socket connections only

local all all trust

# IPv4 local connections:

host all all 127.0.0.1/32 md5

# IPv6 local connections:

host all all ::1/128 md5

เริ่มเซิร์ฟเวอร์ PostgreSQL และเปิดใช้งานให้เริ่มโดยอัตโนมัติเมื่อบูต

sudo systemctl start postgresql-9.6

sudo systemctl enable postgresql-9.6

เปลี่ยนการpasswordสำหรับผู้ใช้ PostgreSQL เริ่มต้น

sudo passwd postgres

เข้าสู่ระบบในฐานะผู้ใช้ PostgreSQL

sudo su - postgres

สร้างผู้ใช้ PostgreSQL ใหม่สำหรับ Zabbix

createuser zabbix

สลับไปที่เชลล์ PostgreSQL

psql

ตั้งรหัสผ่านสำหรับผู้ใช้ฐานข้อมูลที่สร้างขึ้นใหม่สำหรับฐานข้อมูล Zabbix

ALTER USER zabbix WITH ENCRYPTED password 'StrongPassword';

สร้างฐานข้อมูลใหม่สำหรับ Zabbix

CREATE DATABASE zabbix OWNER zabbix;

ออกจากpsqlเปลือก

\q

เปลี่ยนเป็นsudoผู้ใช้จากpostgresผู้ใช้ปัจจุบัน

exit

Zabbix จัดเตรียมไบนารีสำหรับ CentOS ซึ่งสามารถติดตั้งได้โดยตรงจากที่เก็บ Zabbix เพิ่มที่เก็บ Zabbix ให้กับระบบของคุณ

sudo rpm -ivh http://repo.zabbix.com/zabbix/3.4/rhel/7/x86_64/zabbix-release-3.4-1.el7.centos.noarch.rpm

การติดตั้งและZabbix serverZabbix web

sudo yum -y install zabbix-server-pgsql zabbix-web-pgsql

นำเข้าฐานข้อมูล PostgreSQL

zcat /usr/share/doc/zabbix-server-pgsql-3.4.*/create.sql.gz | psql -U zabbix zabbix

คุณควรเห็นบางสิ่งที่คล้ายกับข้อความต่อไปนี้ในตอนท้ายของผลลัพธ์

...

INSERT 0 1

INSERT 0 1

COMMIT

เปิดไฟล์คอนฟิกูเรชัน Zabbix เพื่ออัพเดตรายละเอียดฐานข้อมูล

sudo nano /etc/zabbix/zabbix_server.conf

ค้นหาบรรทัดต่อไปนี้และอัพเดตค่าตามการกำหนดค่าฐานข้อมูลของคุณ คุณจะต้องยกเลิกการใส่เครื่องหมายDBHostและDBPortบรรทัด

DBHost=localhost

DBName=zabbix

DBUser=zabbix

DBPassword=StrongPassword

DBPort=5432

Zabbix ติดตั้งไฟล์โฮสต์เสมือนโดยอัตโนมัติสำหรับ Apache เราจะต้องกำหนดค่าโฮสต์เสมือนเพื่ออัปเดตโซนและ PHP เวอร์ชัน

sudo nano /etc/httpd/conf.d/zabbix.conf

ค้นหาบรรทัดต่อไปนี้

<IfModule mod_php5.c>

...

#php_value date.timezone Europe/Riga

เนื่องจากเราใช้ PHP เวอร์ชัน 7 คุณจะต้องอัปเดตmod_phpเวอร์ชันด้วย อัปเดตบรรทัดตามเขตเวลาของคุณตามที่แสดงด้านล่าง

<IfModule mod_php7.c>

...

php_value date.timezone Asia/Kolkata

ตอนนี้รีสตาร์ท Apache เพื่อใช้การเปลี่ยนแปลงเหล่านี้ในการกำหนดค่า

sudo systemctl restart httpd

เริ่มเซิร์ฟเวอร์ Zabbix และเปิดใช้งานให้เริ่มโดยอัตโนมัติเมื่อบูต

sudo systemctl start zabbix-server

sudo systemctl enable zabbix-server

คุณควรให้เซิร์ฟเวอร์ Zabbix ทำงานอยู่ในตอนนี้ คุณสามารถตรวจสอบสถานะของกระบวนการได้ด้วยการรันสิ่งนี้

sudo systemctl status zabbix-server

ปรับเปลี่ยนไฟร์วอลล์เพื่ออนุญาตมาตรฐานHTTPและHTTPSพอร์ต คุณจะต้องอนุญาตให้พอร์ต10051ผ่านไฟร์วอลล์ซึ่ง Zabbix จะใช้เพื่อรับเหตุการณ์จากตัวแทน Zabbix ที่ทำงานบนเครื่องระยะไกล

sudo firewall-cmd --zone=public --permanent --add-service=http

sudo firewall-cmd --zone=public --permanent --add-service=https

sudo firewall-cmd --zone=public --permanent --add-port=10051/tcp

sudo firewall-cmd --reload

ในการเข้าถึงแผงควบคุมการดูแลระบบคุณสามารถเปิดได้http://192.0.2.1/zabbixโดยใช้เบราว์เซอร์ที่คุณโปรดปราน คุณจะเห็นข้อความต้อนรับ คุณควรมีข้อกำหนดเบื้องต้นทั้งหมดที่พึงพอใจในอินเทอร์เฟซถัดไป ทำตามคำแนะนำในหน้าตัวติดตั้งเพื่อติดตั้งซอฟต์แวร์ เมื่อซอฟต์แวร์ที่ได้รับการติดตั้งเข้าสู่ระบบโดยใช้ชื่อผู้ใช้และรหัสผ่านAdmin zabbixตอนนี้ Zabbix ได้รับการติดตั้งแล้วและพร้อมที่จะรวบรวมข้อมูลจากตัวแทน Zabbix

ในการตรวจสอบเซิร์ฟเวอร์ที่ติดตั้ง Zabbix คุณสามารถตั้งค่าตัวแทนบนเซิร์ฟเวอร์ เอเจนต์ Zabbix จะรวบรวมข้อมูลเหตุการณ์จากเซิร์ฟเวอร์ Linux เพื่อส่งไปยังเซิร์ฟเวอร์ Zabbix โดยค่าเริ่มต้นพอร์ต10050จะใช้ในการส่งกิจกรรมและข้อมูลไปยังเซิร์ฟเวอร์

ติดตั้งตัวแทน Zabbix

sudo yum -y install zabbix-agent

เริ่มต้นเอเจนต์และเปิดใช้งานให้เริ่มโดยอัตโนมัติเมื่อบูต

sudo systemctl start zabbix-agent

sudo systemctl enable zabbix-agent

การสื่อสารระหว่างเอเจนต์ Zabbix และเซิร์ฟเวอร์ Zabbix เสร็จสิ้นภายในเครื่องดังนั้นจึงไม่จำเป็นต้องตั้งค่าการเข้ารหัสใด ๆ

ก่อนที่จะมีเซิร์ฟเวอร์ Zabbix สามารถรับข้อมูลใด ๆ hostที่คุณต้องเปิดการใช้งาน เข้าสู่ระบบแดชบอร์ดบริหารเว็บของเซิร์ฟเวอร์ Zabbix Configuration >> Hostและไปที่ คุณจะเห็นรายการปิดการใช้งานของโฮสต์เซิร์ฟเวอร์ Zabbix เลือกรายการและคลิกที่ปุ่ม "เปิดใช้งาน" เพื่อเปิดใช้งานการตรวจสอบแอปพลิเคชันเซิร์ฟเวอร์ Zabbix และระบบ CentOS พื้นฐานที่ติดตั้งเซิร์ฟเวอร์ Zabbix

มีสามวิธีที่เอเจนต์ Zabbix รีโมตสามารถส่งเหตุการณ์ไปยังเซิร์ฟเวอร์ Zabbix วิธีแรกคือการใช้การเชื่อมต่อที่ไม่ได้เข้ารหัสและวิธีที่สองคือการใช้คีย์ที่แชร์ล่วงหน้าอย่างปลอดภัย วิธีที่สามและปลอดภัยที่สุดคือเข้ารหัสการส่งโดยใช้ใบรับรอง RSA

ก่อนที่เราจะดำเนินการติดตั้งและกำหนดค่าตัวแทน Zabbix บนเครื่องระยะไกลเราจำเป็นต้องสร้างใบรับรองบนระบบเซิร์ฟเวอร์ Zabbix เราจะใช้ใบรับรองที่ลงนามด้วยตนเอง

เรียกใช้คำสั่งต่อไปนี้บนเซิร์ฟเวอร์ Zabbix เป็นsudoผู้ใช้

สร้างไดเรกทอรีใหม่เพื่อจัดเก็บคีย์ Zabbix และสร้างคีย์ส่วนตัวสำหรับ CA

mkdir ~/zabbix-keys && cd ~/zabbix-keys

openssl genrsa -aes256 -out zabbix-ca.key 4096

มันจะขอให้คุณใส่ข้อความรหัสผ่านเพื่อป้องกันกุญแจส่วนตัว เมื่อสร้างรหัสส่วนตัวแล้วให้ดำเนินการสร้างใบรับรองสำหรับ CA

openssl req -x509 -new -key zabbix-ca.key -sha256 -days 3560 -out zabbix-ca.crt

ระบุวลีรหัสผ่านของคีย์ส่วนตัว มันจะขอรายละเอียดบางอย่างเกี่ยวกับประเทศรัฐองค์กรของคุณ ให้รายละเอียดตาม

[user@vultr zabbix-keys]$ openssl req -x509 -new -key zabbix-ca.key -sha256 -days 3560 -out zabbix-ca.crt

Enter passphrase for `zabbix-ca.key`:

You are about to be asked to enter information that will be incorporated

into your certificate request.

What you are about to enter is what is called a Distinguished Name or a DN.

There are quite a few fields but you can leave some blank

For some fields there will be a default value,

If you enter '.', the field will be left blank.

-----

Country Name (2 letter code) [XX]:IN

State or Province Name (full name) []:My State

Locality Name (eg, city) [Default City]:My City

Organization Name (eg, company) [Default Company Ltd]:My Organization

Organizational Unit Name (eg, section) []:My Unit

Common Name (eg, your name or your server's hostname) []:Zabbix CA

Email Address []:mail@example.com

เราสร้างใบรับรอง CA สำเร็จแล้ว สร้างคีย์ส่วนตัวและ CSR สำหรับเซิร์ฟเวอร์ Zabbix

openssl genrsa -out zabbix-server.key 2048

openssl req -new -key zabbix-server.key -out zabbix-server.csr

โปรดอย่าใส่ข้อความรหัสผ่านเพื่อเข้ารหัสคีย์ส่วนตัวเมื่อเรียกใช้คำสั่งด้านบน ใช้ CSR สร้างใบรับรองสำหรับเซิร์ฟเวอร์ Zabbix

openssl x509 -req -in zabbix-server.csr -CA zabbix-ca.crt -CAkey zabbix-ca.key -CAcreateserial -out zabbix-server.crt -days 1825 -sha256

สร้างคีย์ส่วนตัวและ CSR สำหรับโฮสต์หรือตัวแทน Zabbix

openssl genrsa -out zabbix-host1.key 2048

openssl req -new -key zabbix-host1.key -out zabbix-host1.csr

ตอนนี้สร้างใบรับรอง

openssl x509 -req -in zabbix-host1.csr -CA zabbix-ca.crt -CAkey zabbix-ca.key -CAcreateserial -out zabbix-host1.crt -days 1460 -sha256

คัดลอกใบรับรองลงในไดเรกทอรีการกำหนดค่า Zabbix

sudo mkdir /etc/zabbix/keys

sudo cp zabbix-ca.* zabbix-server.* /etc/zabbix/keys

มอบสิทธิ์การเป็นเจ้าของใบรับรองให้กับZabbixผู้ใช้

sudo chown -R zabbix: /etc/zabbix/keys

เปิดไฟล์คอนฟิกูเรชันของเซิร์ฟเวอร์ Zabbix เพื่ออัพเดตพา ธ ของใบรับรอง

sudo nano /etc/zabbix/zabbix_server.conf

ค้นหาบรรทัดเหล่านี้ในไฟล์กำหนดค่าและเปลี่ยนตามที่แสดง

TLSCAFile=/etc/zabbix/keys/zabbix-ca.crt

TLSCertFile=/etc/zabbix/keys/zabbix-server.crt

TLSKeyFile=/etc/zabbix/keys/zabbix-server.key

บันทึกไฟล์และออกจากตัวแก้ไข รีสตาร์ทเซิร์ฟเวอร์ Zabbix เพื่อให้การเปลี่ยนแปลงการกำหนดค่ามีผล

sudo systemctl restart zabbix-server

คัดลอกใบรับรองโดยใช้scpคำสั่งไปยังคอมพิวเตอร์โฮสต์ที่คุณต้องการตรวจสอบ

cd ~/zabbix-keys

scp zabbix-ca.crt zabbix-host1.* user@192.0.2.2:~

ตรวจสอบให้แน่ใจว่าคุณแทนที่192.0.2.2ด้วยที่อยู่ IP ที่แท้จริงของโฮสต์ระยะไกลที่คุณต้องการติดตั้งตัวแทน Zabbix

ตอนนี้เราได้คัดลอกใบรับรองไปยังระบบโฮสต์แล้วเราก็พร้อมที่จะติดตั้งตัวแทน Zabbix

จากนี้ไปคำสั่งทั้งหมดจะต้องมีการดำเนินการในพื้นที่ที่คุณต้องการตรวจสอบ

เพิ่มที่เก็บ Zabbix ลงในระบบ

sudo rpm -ivh http://repo.zabbix.com/zabbix/3.4/rhel/7/x86_64/zabbix-release-3.4-1.el7.centos.noarch.rpm

ติดตั้งเอเจนต์ Zabbix ลงในระบบ

sudo yum -y install zabbix-agent

ย้ายคีย์และใบรับรองไปยังไดเรกทอรีการกำหนดค่า Zabbix

sudo mkdir /etc/zabbix/keys

sudo mv ~/zabbix-ca.crt ~/zabbix-host1.* /etc/zabbix/keys/

มอบสิทธิ์การเป็นเจ้าของใบรับรองให้กับผู้ใช้ Zabbix

sudo chown -R zabbix: /etc/zabbix/keys

เปิดไฟล์คอนฟิกูเรชันของเอเจนต์ Zabbix เพื่ออัพเดต IP แอดเดรสของเซิร์ฟเวอร์และพา ธ ไปยังคีย์และใบรับรอง

sudo nano /etc/zabbix/zabbix_agentd.conf

ค้นหาบรรทัดต่อไปนี้และทำการเปลี่ยนแปลงที่จำเป็นเพื่อทำให้หน้าตาดังแสดงด้านล่าง

Server=192.0.2.1 # Replace with actual Zabbix server IP

ServerActive=192.0.2.1 # Replace with actual Zabbix server IP

Hostname=Zabbix host1 # Provide a appropriate name or hostname

ชื่อโฮสต์จะต้องเป็นสตริงที่ไม่ซ้ำซึ่งไม่ได้ระบุไว้สำหรับระบบโฮสต์อื่น ๆ กรุณาจดบันทึกชื่อโฮสต์เพราะเราจะต้องตั้งชื่อโฮสต์ที่แน่นอนในเซิร์ฟเวอร์ Zabbix

นอกจากนี้อัพเดตค่าของพารามิเตอร์เหล่านี้

TLSConnect=cert

TLSAccept=cert

TLSCAFile=/etc/zabbix/keys/zabbix-ca.crt

TLSCertFile=/etc/zabbix/keys/zabbix-host1.crt

TLSKeyFile=/etc/zabbix/keys/zabbix-host1.key

ตอนนี้รีสตาร์ทเอเจนต์ Zabbix และเปิดใช้งานให้เริ่มโดยอัตโนมัติเมื่อบูต

sudo systemctl restart zabbix-agent

sudo systemctl enable zabbix-agent

คุณกำหนดค่าเอเจนต์ Zabbix สำเร็จแล้วบนระบบโฮสต์ เรียกดูแดชบอร์ดการดูแลระบบ Zabbix ที่https://192.0.2.1/zabbixเพื่อเพิ่มโฮสต์ที่กำหนดค่าใหม่

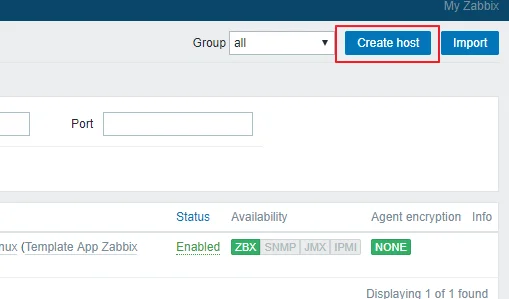

ไปที่Configuration >> Hostsและคลิกที่Create Hostปุ่มที่มุมขวาบน

บนcreate hostอินเตอร์เฟสระบุชื่อโฮสต์ซึ่งต้องเหมือนกับชื่อโฮสต์ที่กำหนดค่าในไฟล์คอนฟิกูเรชันเอเจนต์ Zabbix ของระบบโฮสต์ สำหรับชื่อที่แสดงคุณมีอิสระที่จะเลือกสิ่งที่คุณต้องการ

เลือกกลุ่มที่คุณต้องการเพิ่มระบบ เนื่องจากเราใช้ตัวแทน Zabbix เพื่อตรวจสอบเซิร์ฟเวอร์ Linux พื้นฐานเราจึงสามารถเลือกกลุ่มเซิร์ฟเวอร์ Linux คุณยังได้รับอนุญาตให้สร้างกลุ่มใหม่หากคุณต้องการ

ระบุที่อยู่ IP ของโฮสต์ที่ตัวแทน Zabbix ทำงานอยู่ คุณสามารถให้คำอธิบายเพิ่มเติมของโฮสต์

ตอนนี้ไปที่Templateแท็บของส่วนต่อประสานโฮสต์ใหม่และค้นหาเทมเพลตตามแอปพลิเคชัน Template OS Linuxในกรณีที่เราต้องการที่จะหา คลิกที่Addลิงค์เพื่อกำหนดแม่แบบให้กับโฮสต์

สุดท้ายไปที่Encryptionแท็บและเลือกCertificateทั้งการเชื่อมต่อไปยังโฮสต์และการเชื่อมต่อจากโฮสต์ วิธีนี้การสื่อสารจากทั้งสองด้านจะถูกเข้ารหัสโดยใช้ใบรับรอง RSA IssuerและSubjectเป็นช่องที่เลือก

เมื่อเสร็จแล้วคุณสามารถคลิกที่Addปุ่มเพื่อเพิ่มโฮสต์ใหม่ไปยังเซิร์ฟเวอร์ Zabbix หลังจากผ่านไปสองสามนาทีZBXความพร้อมใช้งานจะเปลี่ยนเป็นสีเขียว นี่หมายความว่าโฮสต์นั้นพร้อมใช้งานโดยใช้ตัวแทน Zabbix และส่งกิจกรรมจากคอมพิวเตอร์โฮสต์ไปยังเซิร์ฟเวอร์ Zabbix อย่างแข็งขัน

หากZBXความพร้อมใช้งานเปลี่ยนเป็นredสีแทนที่จะเป็นสีเขียวแสดงว่ามีข้อผิดพลาดบางอย่างและโฮสต์ไม่สามารถส่งข้อมูลไปยังเซิร์ฟเวอร์ได้ ในกรณีดังกล่าวค้นหาข้อผิดพลาดในล็อกไฟล์และแก้ไขข้อผิดพลาดตามลำดับ เส้นทางไปยัง Zabbix บันทึกของเซิร์ฟเวอร์และตัวแทน Zabbix ล็อก/var/log/zabbix/zabbix_server.log/var/log/zabbix/zabbix_agentd.logและ

ตอนนี้คุณสามารถตรวจสอบโฮสต์โดยไปที่monitoringแท็บ คุณสามารถดูปัญหาเหตุการณ์ที่ได้รับกราฟสดและข้อมูลอื่น ๆ อีกมากมายในหน้าการตรวจสอบ

ขอแสดงความยินดีคุณได้ปรับใช้อินสแตนซ์ของเซิร์ฟเวอร์ Zabbix เรียบร้อยแล้วและเปิดใช้งานการตรวจสอบบนโฮสต์ระยะไกล

คุณสามารถตรวจสอบโครงสร้างพื้นฐานทั้งหมดของ บริษัท ขนาดเล็กหรือขนาดกลางของคุณด้วยอินสแตนซ์ Zabbix เดียว

เรียนรู้วิธีการติดตั้ง Directus 6.4 CMS บน CentOS 7; ระบบการจัดการเนื้อหา Headless ที่มีความยืดหยุ่นสูงและปลอดภัย

เรียนรู้วิธีการตั้งค่า Nginx บน Ubuntu สำหรับการสตรีมวิดีโอสด HLS ด้วยคำแนะนำที่ชัดเจนและเป็นประโยชน์

เรียนรู้การใช้ Percona XtraBackup สำหรับการสำรองข้อมูลด้วยวิธีที่เป็นระบบและง่ายดายบน WordPress ออนไลน์ของคุณ

ReactOS ซึ่งเป็นโอเพ่นซอร์สและระบบปฏิบัติการฟรีพร้อมเวอร์ชันล่าสุดแล้ว สามารถตอบสนองความต้องการของผู้ใช้ Windows ยุคใหม่และล้ม Microsoft ได้หรือไม่? มาหาข้อมูลเพิ่มเติมเกี่ยวกับรูปแบบเก่านี้ แต่เป็นประสบการณ์ OS ที่ใหม่กว่ากัน

การโจมตีของ Ransomware กำลังเพิ่มขึ้น แต่ AI สามารถช่วยจัดการกับไวรัสคอมพิวเตอร์ตัวล่าสุดได้หรือไม่? AI คือคำตอบ? อ่านที่นี่รู้ว่า AI boone หรือ bane

ในที่สุด Whatsapp ก็เปิดตัวแอพเดสก์ท็อปสำหรับผู้ใช้ Mac และ Windows ตอนนี้คุณสามารถเข้าถึง Whatsapp จาก Windows หรือ Mac ได้อย่างง่ายดาย ใช้ได้กับ Windows 8+ และ Mac OS 10.9+

อ่านข้อมูลนี้เพื่อทราบว่าปัญญาประดิษฐ์กำลังได้รับความนิยมในหมู่บริษัทขนาดเล็กอย่างไร และเพิ่มโอกาสในการทำให้พวกเขาเติบโตและทำให้คู่แข่งได้เปรียบ

เมื่อเร็ว ๆ นี้ Apple เปิดตัว macOS Catalina 10.15.4 การอัปเดตเสริมเพื่อแก้ไขปัญหา แต่ดูเหมือนว่าการอัปเดตทำให้เกิดปัญหามากขึ้นที่นำไปสู่การสร้างเครื่อง Mac อ่านบทความนี้เพื่อเรียนรู้เพิ่มเติม

13 เครื่องมือดึงข้อมูลเชิงพาณิชย์ของ Big Data

คอมพิวเตอร์ของเราจัดเก็บข้อมูลทั้งหมดในลักษณะที่เรียกว่าระบบไฟล์บันทึก เป็นวิธีการที่มีประสิทธิภาพที่ช่วยให้คอมพิวเตอร์สามารถค้นหาและแสดงไฟล์ได้ทันทีที่คุณกดค้นหาhttps://wethegeek.com/?p=94116&preview=true