“บุคคลนี้ไม่พร้อมใช้งานบน Messenger” หมายความว่าอย่างไร

เรียนรู้เกี่ยวกับสถานการณ์ที่คุณอาจได้รับข้อความ “บุคคลนี้ไม่พร้อมใช้งานบน Messenger” และวิธีการแก้ไขกับคำแนะนำที่มีประโยชน์สำหรับผู้ใช้งาน Messenger

ตลอดเวลานี้ เราได้ยินเกี่ยวกับรายงานการแฮ็กและวิธีที่แฮกเกอร์แพร่กระจายภัยคุกคามได้อย่างรวดเร็ว สำหรับผู้ใช้ไม่เคยล้มเหลวที่จะแย่พอ อย่างไรก็ตาม สำหรับแฮ็กเกอร์ มีแนวโน้มที่จะสนุกสนาน การเรียนรู้ และที่สำคัญที่สุดคือเรื่องเงิน

การตรวจสอบ 2016 เราสามารถคาดการณ์ได้ว่าแฮ็กเกอร์มีช่วงเวลาที่สนุกสนาน พวกเขาตั้งโปรแกรม พัฒนา และทำให้โปรแกรมที่เป็นอันตรายหลายโปรแกรมทำงานได้ นอกจากนี้ พวกเขายังสามารถทำให้ผู้ใช้หวาดกลัว เป็นผู้ใช้รายบุคคลหรือองค์กร แต่สิ่งที่ยังคงเป็นคำถามพื้นฐานสำหรับผู้ใช้จำนวนมากคือการแฮ็กอย่างแท้จริงคืออะไร? พวกเขาจะป้องกันตัวเองจากมันได้อย่างไร?

ดูเพิ่มเติม: ควรสนับสนุนการแฮ็กหรือไม่

การแฮ็กคืออะไร?

การแฮ็กในความหมายพื้นฐาน หมายถึง ความพยายามทางเทคนิคที่ดำเนินการเพื่อจัดการกับพฤติกรรมปกติของระบบหรือการเชื่อมต่อเครือข่าย และระบบที่เชื่อมต่ออยู่ โดยทั่วไป การแฮ็กเกี่ยวข้องกับการโจมตีโปรแกรมที่เป็นอันตรายบนอินเทอร์เน็ตและเครือข่ายอื่นๆ

ผู้ใช้ส่วนใหญ่มีทัศนคติที่ไม่โต้ตอบต่อการแฮ็ก แน่นอนว่า หลายคนถูกโจมตีและขู่กรรโชกโดยไม่มีเหตุผลที่แท้จริง อย่างไรก็ตาม เมื่อขุดลึกลงไปเล็กน้อย เราจะเข้าใจว่าการแฮ็กมีสามประเภท ได้แก่ การแฮ็กหมวกขาว การแฮ็กหมวกสีเทา และแฮ็กหมวกดำ ในบรรดาสิ่งเหล่านี้ แฮ็กเกอร์ฝึกฝนอย่างหลัง โดยที่ทุกอย่างที่กระทำนั้นผิดกฎหมายและเป็นอาชญากรรม ก็บอกแล้วไงว่าถ้าผิดกฎหมายแล้วจะปฏิบัติไปทำไม?

ดูเพิ่มเติม: เหตุการณ์แฮ็กที่เขย่าอินเทอร์เน็ตในปี 2559

การแฮ็กมีการแพร่กระจายอย่างไร?

การแฮ็กสายพันธุ์แรกเกิดขึ้นในปี 1950 และ 1960 วิศวกรของ MIT บางคนเป็นผู้กำหนดคำศัพท์และแนวคิดของการแฮ็กโดยฝึกการเขียนโปรแกรมฮาร์ดแวร์และภาษาอื่นๆ ที่เก่ากว่า ย้อนกลับไปในสมัยนั้น peeps มีความคิดเพียงเล็กน้อยเกี่ยวกับการแฮ็กข้อมูล ดังนั้นจึงยอมรับว่าเป็นป้ายกำกับเชิงบวก อย่างไรก็ตาม ในไม่ช้าก็ถูกมองว่าเป็นปัจจัยที่เป็นอันตราย เนื่องจากไม่ได้ช่วยสังคมแต่อย่างใด การโจมตีด้วยแฮ็กเกอร์เติบโตขึ้นในทศวรรษที่ผ่านมา แข็งแกร่งขึ้นและบ่อยขึ้น ทศวรรษ 1980 กลายเป็นยุคทองของการแฮ็ค ทศวรรษที่ผ่านมามีกลุ่มแฮกเกอร์ชื่อ '414' ถูกจับโดยเอฟบีไอ เช่นกันในช่วงทศวรรษ 1980 ที่สังคมตระหนักเพียงพอเกี่ยวกับกิจกรรมการแฮ็กที่เป็นอันตราย และเริ่มป้องกันตนเองจากการโจมตีดังกล่าว

เมื่อทำเสร็จแล้ว การแฮ็กก็ไม่เห็นการหยุดทำงานใด ๆ และเราได้รับการโจมตีด้วยมัลแวร์ที่ร้ายกาจที่สุดครั้งแรก นั่นคือแรนซัมแวร์ ปรากฏในปี พ.ศ. 2532 ด้วยชื่อโรคเอดส์ ตั้งแต่นั้นมาโปรแกรมที่เป็นอันตรายจำนวนมากได้รับการพัฒนาและโจมตีผู้ใช้ที่ไร้เดียงสา

การแฮ็กที่ร้ายกาจที่สุด?

เรามีไวรัสมานับไม่ถ้วนในช่วงเวลานี้ แต่มีเพียงไม่กี่ไวรัสเท่านั้นที่สามารถแพร่กระจายภัยคุกคามของพวกเขาได้จนถึงขนาดที่พวกมันได้รับความนิยมในเวลาไม่นาน โปรแกรมที่เป็นอันตรายเหล่านี้บางโปรแกรม ได้แก่ CryptoLocker, ILOVEYOU, Strom Worm, Sasser & Netsky เป็นต้น

เหนือสิ่งอื่นใด Ransomware เป็นหนึ่งในโปรแกรมมัลแวร์ที่แข็งแกร่งที่สุดที่มีการแพร่กระจายในทศวรรษนี้ โดยเฉพาะอย่างยิ่ง ปี 2559 ถูกกำหนดให้เป็น 'ปีแห่งแรนซัมแวร์' และมีการติดไวรัสเพิ่มขึ้น 500% การโจมตี Ransomware ที่ได้รับความนิยมมากที่สุดบางส่วนที่เกิดขึ้นในปีนี้ ได้แก่White House , KeyRanger hijacking Macs , Locky Ransomware โจมตีโรงเรียน K10เป็นต้น อย่างไรก็ตาม มีบางอย่างที่ไม่มีใครสังเกตเห็น แม้ว่าจะรุนแรงแค่ไหนก็ตาม

ดูเพิ่มเติม: คุณเคยสงสัยหรือไม่ว่าแฮกเกอร์ทำเงินได้อย่างไร?

การโจมตีที่ไม่มีใครสังเกตเห็นในปีนี้

ไม่ใช่ทุกการโจมตีที่ได้รับความสนใจ อันที่จริง มีการโจมตีหลายครั้งที่ไม่มีใครสังเกตเห็นเลยโดยไม่คำนึงว่าจะเป็นการโจมตีครั้งใหญ่ โดยทั่วไปแล้ว การโจมตีแบบกำหนดเป้าหมายจะไม่มีใครสังเกตเห็น นี่คือการโจมตีที่เมื่อแฮ็กเกอร์เข้าถึงระบบของผู้ใช้แล้ว เขาจะนำข้อมูลและล้างหลักฐานทั้งหมดออกไป นอกจากนี้ จะไม่มีที่ว่างสำหรับการติดตามและด้วยเหตุนี้พวกเขาจึงไม่ได้รับการแจ้งเตือน

คุณอาจชอบ: การ แฮ็กคอมพิวเตอร์ที่ชั่วร้ายที่สุดที่ทำให้ทุกคนสับสน

คุณจะป้องกันตัวเองจากการถูกแฮ็กได้อย่างไร

แม้ว่าเทคโนโลยีจะเติบโตอย่างล้นหลาม กิจกรรมที่เป็นอันตรายก็เช่นกัน นักวิจัยด้านความปลอดภัยขอให้ผู้ใช้คอยตรวจสอบกิจกรรมออนไลน์ของคุณอย่างสม่ำเสมอ และใช้มาตรการรักษาความปลอดภัยเพื่อหลีกเลี่ยงการโจมตีจากการแฮ็ก เมื่อพิจารณาถึงการโจมตีที่เกิดขึ้นในปัจจุบัน ทางเลือกที่ดีที่สุดสำหรับพวกเขาคือการสำรองข้อมูลทั้งหมดอย่างปลอดภัย คุณต้องใช้การรักษาความปลอดภัยระบบคลาวด์เพื่อปกป้องข้อมูลของคุณ สำหรับสิ่งนี้ คุณสามารถใช้ Right Backupและรับรองความปลอดภัยอย่างสมบูรณ์ของข้อมูลของคุณ นอกจากนี้ คุณควรใช้ส่วนขยายบล็อคโฆษณา แอนตี้ไวรัสของแท้ และอัปเดตซอฟต์แวร์ แอป และโปรแกรมของคุณอยู่เสมอ การดำเนินการตามมาตรการเหล่านี้ในเชิงรุกจะช่วยให้คุณมีปี 2017 ที่ปลอดภัย (อย่างน้อยก็อย่างน้อยก็อย่างน้อยที่สุด) เมื่อการโจมตีจากการแฮ็กคาดว่าจะเติบโตด้วยความดื้อรั้นมากขึ้น

เรียนรู้เกี่ยวกับสถานการณ์ที่คุณอาจได้รับข้อความ “บุคคลนี้ไม่พร้อมใช้งานบน Messenger” และวิธีการแก้ไขกับคำแนะนำที่มีประโยชน์สำหรับผู้ใช้งาน Messenger

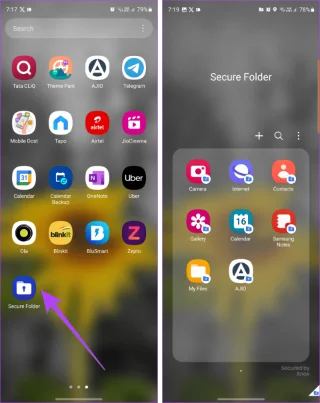

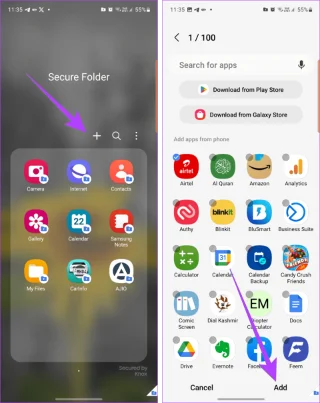

ต้องการเพิ่มหรือลบแอพออกจาก Secure Folder บนโทรศัพท์ Samsung Galaxy หรือไม่ นี่คือวิธีการทำและสิ่งที่เกิดขึ้นจากการทำเช่นนั้น

ไม่รู้วิธีปิดเสียงตัวเองในแอพ Zoom? ค้นหาคำตอบในโพสต์นี้ซึ่งเราจะบอกวิธีปิดเสียงและเปิดเสียงในแอป Zoom บน Android และ iPhone

รู้วิธีกู้คืนบัญชี Facebook ที่ถูกลบแม้หลังจาก 30 วัน อีกทั้งยังให้คำแนะนำในการเปิดใช้งานบัญชี Facebook ของคุณอีกครั้งหากคุณปิดใช้งาน

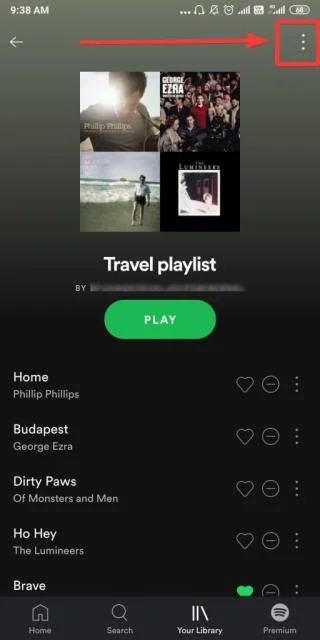

เรียนรู้วิธีแชร์เพลย์ลิสต์ Spotify ของคุณกับเพื่อน ๆ ผ่านหลายแพลตฟอร์ม อ่านบทความเพื่อหาเคล็ดลับที่มีประโยชน์

AR Zone เป็นแอพเนทีฟที่ช่วยให้ผู้ใช้ Samsung สนุกกับความจริงเสริม ประกอบด้วยฟีเจอร์มากมาย เช่น AR Emoji, AR Doodle และการวัดขนาด

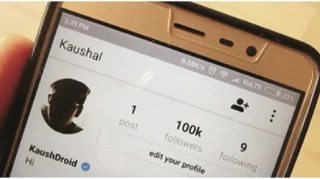

คุณสามารถดูโปรไฟล์ Instagram ส่วนตัวได้โดยไม่ต้องมีการตรวจสอบโดยมนุษย์ เคล็ดลับและเครื่องมือที่เป็นประโยชน์สำหรับการเข้าถึงบัญชีส่วนตัวของ Instagram 2023

การ์ด TF คือการ์ดหน่วยความจำที่ใช้ในการจัดเก็บข้อมูล มีการเปรียบเทียบกับการ์ด SD ที่หลายคนสงสัยเกี่ยวกับความแตกต่างของทั้งสองประเภทนี้

สงสัยว่า Secure Folder บนโทรศัพท์ Samsung ของคุณอยู่ที่ไหน? ลองดูวิธีต่างๆ ในการเข้าถึง Secure Folder บนโทรศัพท์ Samsung Galaxy

การประชุมทางวิดีโอและการใช้ Zoom Breakout Rooms ถือเป็นวิธีการที่สร้างสรรค์สำหรับการประชุมและการทำงานร่วมกันที่มีประสิทธิภาพ.

![วิธีกู้คืนบัญชี Facebook ที่ถูกลบ [2021] วิธีกู้คืนบัญชี Facebook ที่ถูกลบ [2021]](https://cdn.cloudo3.com/resources4/images1/image-9184-1109092622398.webp)