CentOS 7de LibreNMS Kullanarak Cihazlarınızı İzleyin

CentOS 7 üzerinde LibreNMS kullanarak ağ cihazlarınızı etkili bir şekilde izleyin. Ağ izleme için gerekli adımları ve yapılandırmaları öğrenin.

Varsayılan olarak, istemci 22 numaralı bağlantı noktasını kullanarak SSH'ye bağlanır. Bu iyi bilinen bir bağlantı noktası olduğundan, varsayılan yapılandırma birçok kaba kuvvet saldırısına karşı savunmasızdır. Fail2Ban, bir sunucuyu bu saldırılara karşı otomatik olarak korumak için bir çözümdür. Program arka planda çalışır, hangi IP'lerin saldırdığını tespit etmek için günlük dosyalarını tarar ve otomatik olarak SSH'ye erişmesini yasaklar.

Bu derste, EPEL deposu aracılığıyla CentOS 6'ya Fail2Ban kuracağız. Aşağıdaki komutları çalıştırın.

yum install epel-release

yum install fail2ban

yum install epel-release: EPEL havuzunu (Enterprise Linux için Ekstra Paketler) kurar.yum install fail2ban: EPEL deposundan Fail2Ban'ı kurar.Fail2Ban yapılandırma dosyasını açın.

nano /etc/fail2ban/jail.conf

Dosyada, aşağıda gösterildiği gibi bazı parametreler göreceksiniz. Değerlerden herhangi birini ihtiyaçlarınıza göre ayarlayın.

[DEFAULT]

# "ignoreip" can be an IP address, a CIDR mask or a DNS host. Fail2ban will not

# ban a host which matches an address in this list. Several addresses can be

# defined using space separator.

ignoreip = 127.0.0.1

# "bantime" is the number of seconds that a host is banned.

bantime = 600

# A host is banned if it has generated "maxretry" during the last "findtime"

# seconds.

findtime = 600

# "maxretry" is the number of failures before a host get banned.

maxretry = 3

ignoreip: Bu listedeki bir adresle eşleşen ana bilgisayarları yasaklamayın. Boşluk ayırıcı kullanılarak çeşitli adresler tanımlanabilir. Kişisel IP'nizi bu satıra yazın.bantime: Bir ana bilgisayarın yasaklandığı saniye sayısı.findtime: Bir ana bilgisayar maxretryson sırasında oluşturulmuşsa yasaklanmıştır findtime.maxretry: Bir ana bilgisayarın yasaklanmasından önceki hata sayısı.İlk olarak, bir yapılandırma dosyası oluşturmamız gerekiyor.

nano /etc/fail2ban/jail.local

Aşağıdaki satırları kopyalayın ve dosyaya yapıştırın.

[ssh-iptables]

enabled = true

filter = sshd

action = iptables[name=SSH, port=ssh, protocol=tcp]

# sendmail-whois[name=SSH, dest=root, [email protected]]

logpath = /var/log/secure

maxretry = 5

enabled: Korumayı etkinleştirin. Kapatmak istiyorsanız, değeri false olarak değiştirin.filter: Varsayılan olarak, dosyaya gönderme yapan sshd olarak ayarlanmıştır /etc/fail2ban/filter.d/sshd.conf.action: Fail2Ban filtreyle eşleşen IP'yi yasaklar /etc/fail2ban/action.d/iptables.conf. SSH bağlantı noktasını daha önce değiştirdiyseniz port=ssh, örneğin yeni bağlantı noktasına geçin port=2222. Bağlantı noktası 22 kullanıyorsanız, değeri değiştirmeniz gerekmez.logpath: Fail2Ban tarafından kullanılan günlük dosyasının yolu.maxretry: Maksimum başarısız giriş denemesi sayısı.Fail2Ban hizmetini başlatmak için aşağıdaki iki komutu çalıştırın:

chkconfig --level 23 fail2ban on

service fail2ban start

Son olarak, iptablesFail2Ban tarafından eklenen kurallara sahip olup olmadığını kontrol edin .

iptables -L

Sonuç bu çıktıya benzer olacaktır.

Chain INPUT (policy ACCEPT)

target prot opt source destination

f2b-SSH tcp -- anywhere anywhere tcp dpt:EtherNet/IP-1

Chain FORWARD (policy ACCEPT)

target prot opt source destination

Chain OUTPUT (policy ACCEPT)

target prot opt source destination

Chain f2b-SSH (1 references)

target prot opt source destination

RETURN all -- anywhere anywhere

Sunucunuzda oturum açma girişimlerinin başarısız olup olmadığını (olası saldırılar) kontrol etmek için bu komutu kullanabilirsiniz.

cat /var/log/secure | grep 'Failed password'

Sonuç bu çizgilere benzer.

Dec 6 22:47:12 vultr sshd[7942]: Failed password for root from 43.229.53.67 port 23021 ssh2

Dec 6 22:47:15 vultr sshd[7944]: Failed password for root from 43.229.53.67 port 40996 ssh2

Dec 6 22:47:16 vultr sshd[7944]: Failed password for root from 43.229.53.67 port 40996 ssh2

Dec 6 22:47:18 vultr sshd[7944]: Failed password for root from 43.229.53.67 port 40996 ssh2

Dec 6 22:47:31 vultr sshd[7948]: Failed password for root from 43.229.53.67 port 29907 ssh2

Dec 6 22:47:34 vultr sshd[7948]: Failed password for root from 43.229.53.67 port 29907 ssh2

Dec 6 22:47:36 vultr sshd[7948]: Failed password for root from 43.229.53.67 port 29907 ssh2

Dec 6 22:47:39 vultr sshd[7950]: Failed password for root from 43.229.53.67 port 48386 ssh2

Dec 6 22:47:41 vultr sshd[7950]: Failed password for root from 43.229.53.67 port 48386 ssh2

Dec 6 22:47:43 vultr sshd[7950]: Failed password for root from 43.229.53.67 port 48386 ssh2

Dec 6 22:47:47 vultr sshd[7952]: Failed password for root from 43.229.53.67 port 62846 ssh2

Dec 6 22:47:49 vultr sshd[7952]: Failed password for root from 43.229.53.67 port 62846 ssh2

Hangi IP'lerin yasaklandığını görüntülemek için aşağıdaki komutu kullanın.

iptables -L -n

Bir IP adresini yasaklı listeden silmek için aşağıdaki komutu çalıştırın. Yasağını banned_ipkaldırmak istediğiniz IP olarak değiştirin .

iptables -D f2b-SSH -s banned_ip -j DROP

CentOS 7 üzerinde LibreNMS kullanarak ağ cihazlarınızı etkili bir şekilde izleyin. Ağ izleme için gerekli adımları ve yapılandırmaları öğrenin.

RabbitMQ, AMQP, STOMP ve diğer iletişim teknolojilerini destekleyen açık kaynaklı bir mesaj aracısıdır. Kurumsal uygulamalarda yaygın olarak kullanılan bir

Farklı Bir Sistem mi Kullanıyorsunuz? Pagekit PHP ile yazılmış açık kaynaklı bir CMSdir. Pagekit kaynak kodu GitHubda herkese açık olarak barındırılıyor. Bu kılavuz size

Çok Güvenli FTP arka plan programı, ya da sadece vsFTPd, özelleştirme yeteneği olan hafif bir yazılım parçasıdır. Bu derste bir müttefikimiz olacak

Belirli durumlarda, Sistem Yöneticisinin bir kullanıcı hesabı oluşturması ve yalnızca kendi dosyalarını sFTP yoluyla yönetmek için erişimini kısıtlaması gerekebilir, ancak b

Bu makalede, ModSecurity tarafından korunan bir LEMP yığını oluşturmayı açıklayacağım. ModSecurity faydalı bir açık kaynaklı web uygulaması güvenlik duvarıdır.

Giriş LAMP, Linux, Apache, MySQL ve PHPnin kısaltmasıdır. Bu yazılım yığını, kurulum için en popüler açık kaynaklı çözümdür.

Farklı Bir Sistem mi Kullanıyorsunuz? Chamilo, çevrimiçi eğitim ve takım işbirliği için yaygın olarak kullanılan ücretsiz ve açık kaynaklı bir öğrenme yönetim sistemidir (LMS).

Eskiden OpenERP olarak bilinen Odoo, iyi bilinen bir açık kaynaklı ERP iş platformudur. Her büyüklükteki işletme, bol miktarda lis sayesinde Odoodan yararlanabilir

Icinga2 güçlü bir izleme sistemidir ve bir ana istemci modelinde kullanıldığında, NRPE tabanlı izleme kontrollerine olan ihtiyacın yerini alabilir. Master-Clien

Farklı Bir Sistem mi Kullanıyorsunuz? Couch CMS, web tasarımcılarının tasarlamalarını sağlayan basit ve esnek, ücretsiz ve açık kaynaklı bir İçerik Yönetim Sistemidir (CMS)

Farklı Bir Sistem mi Kullanıyorsunuz? Netdata, gerçek zamanlı sistem ölçümleri izleme alanında yükselen bir yıldızdır. Aynı türdeki diğer araçlarla karşılaştırıldığında, Netdata:

Farklı Bir Sistem mi Kullanıyorsunuz? ERP veya Kurumsal Kaynak Planlaması, temel iş süreçlerini yönetmek için kullanılan bir kurumsal uygulama paketidir. ERPNext ücretsizdir

Başka bir Vultr eğitimine hoş geldiniz. Burada, bir SAMP sunucusunun nasıl kurulacağını ve çalıştırılacağını öğreneceksiniz. Bu kılavuz CentOS 6 için yazılmıştır. Önkoşullar

Genel Bakış Bu makale, bir Kubernetes kümesini hemen kurup kubeadm ile çalıştırmanıza yardımcı olmak içindir. Bu kılavuz iki sunucuyu

Farklı Bir Sistem mi Kullanıyorsunuz? Giriş Sails.js, Ruby on Railse benzer şekilde Node.js için bir MVC çerçevesidir. Modern uygulamalar geliştirmek için yapar

Bu eğitimde, CentOS 6 Sistemine Half Life 2 oyun sunucusu kurma süreci ele alınacaktır. 1. Adım: Önkoşulları kurma

PrestaShop popüler bir açık kaynaklı e-ticaret çözümüdür. Kendi çevrimiçi mağazanızı ücretsiz oluşturmak için kullanabilirsiniz. Bu eğitimde, size

Farklı Bir Sistem mi Kullanıyorsunuz? MODX Revolution hızlı, esnek, ölçeklenebilir, ücretsiz ve açık kaynaklı, kurumsal düzeyde bir İçerik Yönetim Sistemi (CMS)

Giriş Linux sistemleri, süreçleri ve disk alanını izlemeye yardımcı olan varsayılan olarak top, df ve du gibi izleme araçlarıyla birlikte gelir. Çoğu zaman, onlar ar

CentOS 7 üzerinde LibreNMS kullanarak ağ cihazlarınızı etkili bir şekilde izleyin. Ağ izleme için gerekli adımları ve yapılandırmaları öğrenin.

Counter-Strike: Global Offensive sunucusu kurmak için gerekli adımlar. Gerekli araçlar ve yükleme süreci hakkında bilgi.

OpenNMS, çok sayıda cihazı izlemek ve yönetmek için kullanılabilen bir açık kaynak ağ yönetim platformudur. Ubuntu 16.04 LTS üzerinde OpenNMS kurulumu için tüm adımları keşfedin.

Farklı Bir Sistem mi Kullanıyorsunuz? LibreNMS tam özellikli bir açık kaynak ağ izleme sistemidir.

26 Büyük Veri Analitik Tekniğine Bir Bakış: 1. Bölüm

Birçoğunuz Switch'in Mart 2017'de çıkacağını ve yeni özelliklerini biliyorsunuz. Bilmeyenler için, 'Switch'i 'olmazsa olmaz bir gadget' yapan özelliklerin bir listesini hazırladık.

Teknoloji devlerinin sözlerini yerine getirmesini mi bekliyorsunuz? teslim edilmeyenleri kontrol edin.

Büyük Veri Mimarisindeki farklı katmanları ve işlevlerini en basit şekilde öğrenmek için blogu okuyun.

Yapay Zekanın küçük ölçekli şirketler arasında nasıl popüler hale geldiğini ve onları büyütme ve rakiplerine üstünlük sağlama olasılıklarını nasıl artırdığını öğrenmek için bunu okuyun.

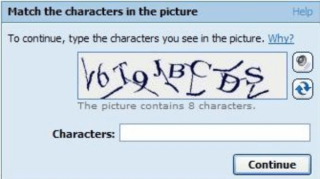

CAPTCHA, son birkaç yılda kullanıcıların çözmesi oldukça zorlaştı. Gelecekte spam ve bot tespitinde etkili kalabilecek mi?