Excel: Buộc nhắc Mở dưới dạng Chỉ đọc

Buộc một lời nhắc trên các tệp Microsoft Excel cho Office 365 của bạn có nội dung Mở dưới dạng Chỉ đọc với hướng dẫn này.

Bạn muốn cải thiện khả năng bảo vệ cho các ứng dụng đám mây của mình?

Sau đó, bạn đang ở đúng nơi.

Vì hôm nay tôi sẽ chỉ cho bạn các kỹ thuật chính xác mà tôi sử dụng để duy trì khả năng hiển thị của các ứng dụng đám mây của mình.

1 Microsoft Cloud App Security là gì?

2 Microsoft Cloud App Security hoạt động như thế nào?

3 Microsoft Cloud App Security cung cấp những gì?

4.1 Cách tạo báo cáo khám phá mới?

5.1 Tạo chính sách khám phá ứng dụng

9 Cảnh báo Điều tra và Khắc phục

9.3.1 Cấm hoặc phê duyệt và ứng dụng:

11 Giám sát và kiểm soát thời gian thực

12 Azure Portal - Azure Active Directory

14 Giấy phép bảo mật ứng dụng đám mây của Microsoft

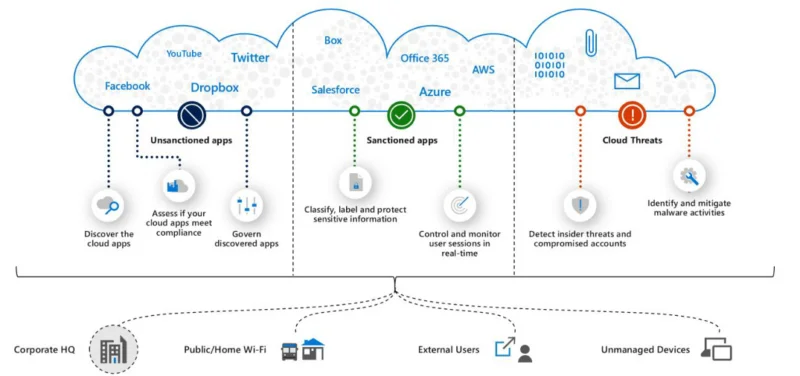

Microsoft Cloud App Security là gì?

Microsoft Cloud App Security hoạt động như thế nào?

Khám phá

Khám phá đám mây sử dụng nhật ký lưu lượng truy cập của bạn để khám phá và phân tích ứng dụng đám mây nào đang được sử dụng. Bạn có thể tải lên các tệp nhật ký theo cách thủ công để phân tích từ tường lửa và proxy của mình hoặc bạn có thể chọn tải lên tự động.

Xử phạt và bỏ xử phạt

Trình kết nối ứng dụng

Thiết lập chính sách

Microsoft Cloud App Security cung cấp những gì?

Khám phá

Khám phá những ứng dụng nào đang được sử dụng trong một tổ chức chỉ là bước đầu tiên để đảm bảo dữ liệu nhạy cảm của công ty được bảo vệ. Hiểu các trường hợp sử dụng, xác định người dùng hàng đầu và xác định rủi ro liên quan đến từng ứng dụng là tất cả các thành phần quan trọng để hiểu được tình hình rủi ro tổng thể của tổ chức. Microsoft Cloud App Security cung cấp tính năng phát hiện rủi ro liên tục, phân tích và báo cáo mạnh mẽ về người dùng, cách sử dụng, lưu lượng tải lên / tải xuống và giao dịch để bạn có thể xác định các điểm bất thường ngay lập tức.

Làm cách nào để tạo một báo cáo khám phá mới?

Tiếp theo, nhập thông tin chi tiết bạn muốn và chọn " Tạo "

Lưu ý : Quá trình phân tích tạo báo cáo mất đến 24 giờ để xử lý

Kiểm soát dữ liệu

Tạo các chính sách khám phá ứng dụng đám mây để cung cấp cho bạn khả năng nhận được cảnh báo khi phát hiện các ứng dụng mới có rủi ro, không tuân thủ hoặc đang thịnh hành. Bắt đầu bằng cách sử dụng các mẫu có sẵn để tạo chính sách khám phá ứng dụng cho các ứng dụng có khối lượng lớn và rủi ro. Cấu hình có thể được điều chỉnh nếu cần.

Sau khi chính sách được tạo, bạn sẽ nhận được thông báo khi một ứng dụng có khối lượng lớn và rủi ro cao được phát hiện. Điều này sẽ cho phép bạn giám sát hiệu quả và liên tục các ứng dụng trong mạng của mình.

Tạo chính sách khám phá ứng dụng

Tạo chính sách tệp

Tạo các chính sách tệp sau để có được khả năng hiển thị về cách thông tin đang được sử dụng trong tổ chức của bạn.

Sử dụng các mẫu đặt trước để bắt đầu, xem xét các tệp trong tab chính sách phù hợp. Phạm vi chính sách tới một site SharePoint / OneDrive để hiểu cách các chính sách đang hoạt động trước khi thêm các ứng dụng hoặc site bổ sung.

Làm thế nào để tạo một chính sách tệp?

Thực hiện theo các bước tương tự và sử dụng các mẫu được đề cập ở trên.

Để biết thêm thông tin về chính sách tệp, hãy nhấp vào liên kết này .

Bảo vệ mối đe dọa

Quyền : Quản trị viên toàn cầu, Quản trị viên bảo mật hoặc Quản trị viên nhóm người dùng

Tạo chính sách hoạt động có thể giúp bạn phát hiện việc sử dụng có mục đích xấu đối với người dùng cuối hoặc tài khoản đặc quyền hoặc dấu hiệu về một phiên có thể bị xâm phạm.

Tạo chính sách hoạt động

Theo liên kết này để tìm hiểu thêm về chính sách hoạt động.

Phát hiện phần mềm độc hại

Lưu ý : Tính năng phát hiện phần mềm độc hại bị tắt theo mặc định. Đảm bảo bật nó để được cảnh báo về các tệp có thể bị nhiễm.

Cảnh báo điều tra và khắc phục

Điều tra và xác định bản chất của hành vi vi phạm liên quan đến cảnh báo. Cố gắng tìm hiểu xem đó có phải là vi phạm nghiêm trọng, đáng nghi vấn hoặc hành vi bất thường đối với người dùng hay không. Điều tra thêm bằng cách xem mô tả cảnh báo và điều gì đã kích hoạt cũng như xem xét các hoạt động tương tự.

Nếu bạn loại bỏ cảnh báo, điều quan trọng là phải hiểu lý do tại sao chúng không quan trọng hoặc đó có phải là một thông báo dương tính giả hay không. Nếu có quá nhiều tiếng ồn phát ra, hãy nhớ xem lại và điều chỉnh chính sách kích hoạt cảnh báo.

Giảm khẳng định sai

Các chính sách phát hiện bất thường được kích hoạt khi chúng là những hành vi bất thường được thực hiện bởi người dùng trong môi trường của bạn. Microsoft Cloud App Security có một giai đoạn học tập trong đó nó sử dụng phân tích hành vi thực thể cũng như học máy để hiểu hành vi “ bình thường ” của người dùng của bạn. Sử dụng thanh trượt độ nhạy để quyết định độ nhạy của chính sách đó ngoài việc xác định phạm vi các chính sách cụ thể chỉ cho một nhóm nhất định.

Ví dụ: để giảm số lần dương tính giả trong cảnh báo không thể di chuyển, bạn có thể đặt thanh trượt độ nhạy xuống thấp. Nếu bạn có người dùng trong tổ chức của mình là khách công ty thường xuyên đi công tác, bạn có thể thêm họ vào một nhóm người dùng và chọn nhóm đó trong phạm vi của chính sách.

Thêm các phạm vi Địa chỉ IP và VPN của công ty , bạn sẽ thấy ít cảnh báo hơn liên quan đến việc không thể đi lại và quốc gia không thường xuyên.

Nhấp vào Cài đặt, tiếp theo là Dải địa chỉ IP Đặt

tên cho dải ô

Nhập dải địa chỉ IP

Chọn một Danh mục

Thêm thẻ để gắn thẻ các hoạt động cụ thể từ dải ô này

Ứng dụng OAuth

Đây là những ứng dụng được người dùng doanh nghiệp trong tổ chức của bạn cài đặt yêu cầu quyền truy cập thông tin và dữ liệu của người dùng và đăng nhập thay mặt người dùng trong các ứng dụng đám mây khác, chẳng hạn như Microsoft 365, G Suite và Salesforce. Khi người dùng cài đặt các ứng dụng này, họ thường nhấp vào chấp nhận mà không xem xét kỹ các chi tiết trong lời nhắc, bao gồm cả việc cấp quyền cho ứng dụng.

Bạn sẽ có khả năng cấm và thu hồi quyền truy cập vào các ứng dụng này.

Nhiều người dùng cấp quyền truy cập vào tài khoản công ty Microsoft 365, G-Suite và Salesforce của họ khi cố gắng truy cập ứng dụng OAuth. Vấn đề nảy sinh là CNTT thường không có khả năng hiển thị các ứng dụng này hoặc mức độ rủi ro liên quan là gì. Cloud App Security cung cấp cho bạn khả năng khám phá các ứng dụng OAuth mà người dùng của bạn đã cài đặt và họ đang sử dụng tài khoản công ty nào để đăng nhập. Khi bạn phát hiện ra ứng dụng OAuth nào đang được sử dụng bởi tài khoản nào, bạn có thể cho phép hoặc cấm truy cập ngay trong cổng.

Quản lý ứng dụng OAuth

Trang OAuth chứa thông tin về những ứng dụng mà người dùng của bạn đang cấp quyền truy cập để sử dụng thông tin đăng nhập Microsoft 365, Salesforce và G-Suite của công ty họ.

Cấm hoặc phê duyệt và ứng dụng:

Lưu ý : Nếu bạn quyết định cấm một ứng dụng, bạn có thể thông báo cho người dùng rằng ứng dụng mà họ đã cài đặt và cung cấp quyền bị cấm và có thể thêm một tin nhắn thông báo tùy chỉnh.

Thu hồi ứng dụng

Chức năng này chỉ khả dụng cho các ứng dụng được kết nối với G-Suite và Salesforce.

Chính sách OAuth

Chính sách OAuth sẽ thông báo cho bạn khi ứng dụng OAuth được phát hiện đáp ứng các tiêu chí cụ thể.

Nhấp vào liên kết này để biết hướng dẫn tạo chính sách ứng dụng OAuth.

CASB cho nền tảng đám mây

Quyền : Quản trị viên toàn cầu

Lưu ý : Vai trò Azure AD Global không tự động cung cấp cho người dùng đặc quyền quyền truy cập vào các đăng ký Azure.

Nâng cao quyền cho người dùng có đặc quyền để thêm đăng ký Azure của bạn - sau khi bạn thêm đăng ký, hãy đảm bảo tắt nâng cao.

Để cải thiện tình hình bảo mật đám mây của bạn, hãy thêm đăng ký azure của bạn vào Cloud App Security; việc tích hợp với Trung tâm bảo mật Azure sẽ thông báo cho bạn khi thiếu cấu hình và kiểm soát bảo mật. Bạn sẽ có thể xác định các điểm bất thường trong môi trường của mình và chuyển đến cổng Azure Security để áp dụng các đề xuất này và giải quyết các lỗ hổng bảo mật.

Để tìm hiểu thêm về việc tích hợp với Azure Security Center, hãy nhấp vào đây .

Giám sát và kiểm soát thời gian thực

Quyền : Quản trị viên bảo mật hoặc Quản trị viên toàn cầu

Chính sách Quyền truy cập và Phiên cung cấp cho bạn các khả năng sau:

Azure Portal - Azure Active Directory

Tạo chính sách phiên

Chúng tôi sẽ tạo chính sách phiên bằng cách sử dụng một mẫu để giám sát tất cả các hoạt động để bắt đầu.

Tạo các chính sách bổ sung bằng cách sử dụng các mẫu đặt trước để kiểm tra các điều khiển khác nhau có sẵn.

Giấy phép bảo mật ứng dụng đám mây của Microsoft

Giá giấy phép thương mại cho Microsoft Cloud App Security khác nhau tùy theo chương trình, khu vực và loại thỏa thuận. Trong kênh Trực tiếp, có các giá niêm yết độc lập của ERP. Vui lòng xem chi tiết về cấu hình định giá tại đây . Ngoài ra, nếu khách hàng muốn sử dụng tính năng Kiểm soát ứng dụng có điều kiện của Microsoft Cloud App Security, họ cũng phải có ít nhất giấy phép Azure Active Directory Premium P1 (AAD P1) cho tất cả người dùng mà họ định bật tính năng này.

Các gói cấp phép có sẵn cho khách hàng chính phủ Hoa Kỳ bao gồm Microsoft Cloud App Security được mô tả trong bảng cấp phép bên dưới. Bạn có thể tìm thấy chi tiết bổ sung trong mô tả cấp phép và giá cả của chúng tôi:

Cuối cùng, bạn nên hiểu về khả năng bảo vệ thông tin, giám sát thời gian thực và bảo vệ khỏi mối đe dọa của Microsoft 365 Cloud App Security.

Bây giờ tôi muốn nghe từ bạn:

Bạn sẽ thử chiến lược nào từ bài viết hôm nay? Hoặc có thể tôi đã không đề cập đến một trong những mẹo bảo mật ứng dụng đám mây yêu thích của bạn.

Dù bằng cách nào, hãy cho tôi biết bằng cách để lại bình luận bên dưới ngay bây giờ.

Bạn muốn cải thiện trải nghiệm Exchange Online của mình để có năng suất tốt hơn? Kiểm tra các mẹo và thủ thuật được đề cập ở đây .

Buộc một lời nhắc trên các tệp Microsoft Excel cho Office 365 của bạn có nội dung Mở dưới dạng Chỉ đọc với hướng dẫn này.

Để khắc phục lỗi kích hoạt Microsoft Office 0x4004f00c, hãy sửa chữa Office và chạy Trình gỡ rối kích hoạt Office.

Nếu Outlook không thể tạo tệp công việc, bạn cần chỉnh sửa bộ đệm ẩn Thư mục Vỏ người dùng của mình và trỏ giá trị chuỗi đến một thư mục hợp lệ.

Tìm hiểu cách tăng tốc thời gian bạn dành để làm việc trên các tệp Powerpoint bằng cách tìm hiểu các phím tắt Powerpoint quan trọng này.

Các phím tắt, còn được gọi là phím nóng, giúp thực hiện các tác vụ soạn thảo văn bản của bạn dễ dàng hơn. Nó tăng tốc công việc của bạn bằng cách cho phép bạn đưa ra các lệnh đơn giản bằng bàn phím.

Hướng dẫn chỉ cho bạn cách thêm tệp thư mục cá nhân (.pst) vào Microsoft Outlook.

Cách tắt đánh số tự động và gạch đầu dòng trong Microsoft Word 2016, 2013, 2010 và 2007.

Bật hoặc tắt hộp thông báo email Microsoft Outlook xuất hiện trên thanh tác vụ Windows.

Cách đánh dấu các ô trùng lặp hoặc duy nhất trong Microsoft Excel 2016 hoặc 2013.

Khắc phục sự cố thường gặp với Microsoft Outlook 2016 trong đó nó bị treo khi khởi động.